Hacking é sempre ruim?

Embora a história da pirataria é relativamente desconhecida para a maioria do público, é bastante interessante ler sobre isso. Não importa se você não for um perito de computador ou um administrador de sistema de uma grande corporação.

Os computadores são tão parte de nossa história como aviões e carros, e deve ser do conhecimento comum de saber como eles chegaram a ser. É a única maneira que você possa compreender os efeitos da pirataria informática em nossa vida.

História do Hacking

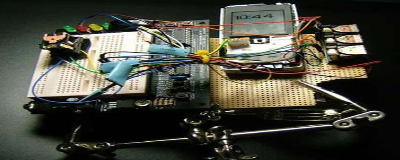

Hacking não está limitado aos computadores. O verdadeiro significado de hacker é para expandir as capacidades de qualquer aparelho eletrônico, para usá-los para além das intenções originais do fabricante. Por uma questão de fato, os hackers apareceu pela primeira vez em 1960 no Massachusetts Institute of Technology (MIT), e suas primeiras vítimas foram os comboios eléctricos. Eles queriam executar mais rápido e mais eficiente. Então, é pirataria é sempre ruim? Nem por isso. Só depende de como usá-lo. Mas não foi até que um grupo desses hackers decidiu exercer o seu conhecimento na mainframes computador do MIT.

Durante a década de 1970, um outro tipo de hacker apareceu: o phreaks hackers ou telefone. Eles aprenderam maneiras de invadir o sistema telefônico e fazer ligações telefônicas de graça. Dentro deste grupo de pessoas, um phreaker se tornou famoso devido a descoberta de um simples. John Draper, também conhecido como Capitão Crunch, descobriu que podia fazer chamadas de longa distância com um apito. Ele construiu uma caixa azul que poderia fazer isso, a revista Esquire publicou um artigo sobre como construí-las. Fascinado por esta descoberta, dois filhos, Steve Wozniak e Steve Jobs, decidiu vender estas caixas azuis, iniciando uma amizade que resultou na fundação da Apple.

Nos anos 1980, phreaks começou a migrar para os computadores, e os primeiros Bulletin Board Systems (BBS) apareceu. BBS são como os grupos do yahoo de hoje, eram pessoas postaram mensagens de qualquer tipo de temas. A BBS usados por hackers especializados em dicas sobre como invadir computadores, como utilização de números de cartão de crédito roubado e compartilhar senhas roubadas do computador.

Não foi até 1986 que o governo dos EUA percebeu o perigo que representava os hackers de segurança para nacional. Como forma de combater esta ameaça, o Congresso aprovou a Lei Fraude e Abuso de Computador.

Durante a década de 1990, quando o uso da internet foi difundido em todo o mundo, os hackers multiplicaram-se, mas não foi até o final da década que a segurança do sistema tornou-se corrente entre o público.

Hoje, estamos acostumados a hackers, crackers, vírus, trojans, worms e todas as técnicas de que inpreguinam a intenet.

Nenhum comentário:

Postar um comentário

............