Pacotão de segurança: regras em um firewall e proteção básica do PC

Coluna também responde dúvida sobre serviços DNS.

Deixe sua pergunta na área de comentários.

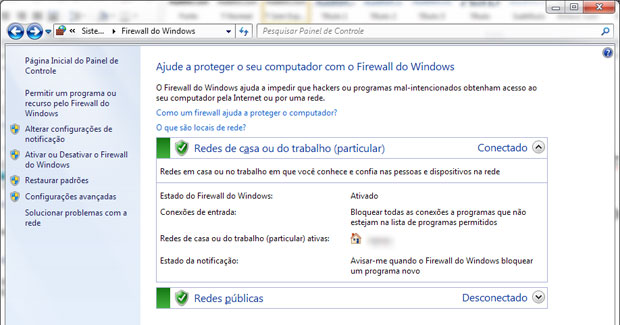

Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados, etc), vá até o fim da reportagem e utilize a seção de comentários. A coluna responde perguntas deixadas por leitores todas as quartas-feiras. Configuração do firewall embutido no Windows 7 (Foto: Reprodução)

Configuração do firewall embutido no Windows 7 (Foto: Reprodução)Estou configurando o firewall do Windows 7 e gostaria de saber se as seguintes regras me põem em risco. Entrada: bloquear todas as conexões de entrada, incluindo as que estejam na lista de programas permitidos; saída: bloquear tudo, mas como exceção permitir as portas 53, 80 e 443. Uso antivírus (Microsoft Security), mantenho o Windows Update atualizado, Flash Player atualizado, Java Atualizado, navegadores atualizados, evito usar extensões e barras.

João Carlos Micenas

Sua intenção, pelo visto, foi bloquear tudo com exceção da web (portas 80 e 443) e o DNS (53).

Mas e o Skype? E-mail (se você usa algum cliente de e-mail)? Também não será possível usar a porta do FTP, e como conexões de entrada estão todas bloqueadas, muitos softwares terão redução no desempenho. Alguns softwares de acesso ao MSN também não irão funcionar (porta 1863).

Na verdade, as configurações de firewall que você deve adotar dependerão do uso que será feito do computador. Em sistemas domésticos, esse tipo de configuração não vai lhe ajudar muitos. Os motivos são os seguintes:

1. Muitos vírus de computador são hoje distribuídos por sites de internet. Logo, se você precisa permitir a navegação em internet, o firewall não vai ajudar;

2. Várias pragas digitais têm a capacidade de enviar os dados roubados também por meio da web, e alguns fazem isso por meio de complementos ao Internet Explorer para não gerar um novo aviso de programa que precisa ser permitido pelo firewall;

3. Os vírus tentarão interferir com um firewall instalado localmente no computador.

Configurações detalhadas de firewalls são mais úteis em empresas, especialmente nos chamados “gateways”. Firewalls locais em um computador precisam bloquear as conexões de entrada não autorizadas – essa é uma função que o firewall do Windows já faz por padrão, sem que nenhuma configuração adicional seja necessária. Bloquear tudo, mesmo o que foi autorizado, vai apenas reduzir o desempenho de softwares.

Colocar outras configurações só vai fazer com que programas parem de funcionar misteriosamente e fará com que você perca horas descobrindo quais as portas que precisam ser liberadas para cada programa e, depois disso, vai saber que ainda uma ou outra função precisa de algo diferente.

É claro que esse procedimento aumenta sua segurança. No entanto, o aumento é tão pequeno que a opinião da coluna é a de que não vale a pena.

>>> Defesa do PC

Olá! Gostaria de saber quais são as defesas básicas recomendadas para um computador de uso doméstico, além do antivírus e do firewall.

Isabela

Isabela, confira o texto “7 dicas importantes para proteger seu PC”, aqui da coluna Segurança Digital. Você encontrará as dicas básicas para proteção de um computador usado em casa.

Ataques ao DNS permitem o

Ataques ao DNS permitem oredirecionamento de sites (Foto: Arte/G1)

O uso do DNS Público do Google traz algum benefício adicional em segurança? Eles prometem mais segurança (contra certos tipos de ataque) e velocidade no site do Google Public DNS. Gostaria que falasse sobre isso: segurança adicional desse DNS.

Carlos Alberto Melaço

Essa é uma questão polêmica. Há quem diga que DNSs com muitos usuários seriam mais difíceis de serem “envenenados” (veja como funciona).

É por motivo semelhante que o acesso ao DNS pode ser mais rápido. Com mais usuários, é mais provável que um determinado site esteja em cache e, com isso, o DNS poderá atendê-lo mais rapidamente, e não estará vulnerável ao ataque de envenenamento. Mas isso é em teoria. Na prática, o DNS que seu computador usa é mantido pelo seu provedor, que por estar na mesma rede que seu PC, deverá ter um acesso mais rápido, e a maioria dos sites populares já estará em cache mesmo em um DNS menor.

Outro detalhe é que alguns sites usam técnicas para melhorar o desempenho baseadas no local do DNS. Usando um DNS no Brasil, o site detecta que a conexão será mais rápida se você acessar um servidor no Brasil.

Ou seja, se você usar o DNS do Google, o site pode pensar que você está em outro país e redirecionar seu PC para um servidor que o site pensa estar mais próximo, mas que na verdade está mais longe de você. Já existem referências na internet sobre lentidão causada pelo DNS do Google e OpenDNS.

Vale dizer que o OpenDNS se baseia em um modo de segurança a partir do DNS – ou seja, não é apenas um serviço de DNS, mas a prestação de serviços de segurança através do DNS. É um conceito diferente. Nesse caso você precisa ver se alguns dos serviços do OpenDNS lhe são úteis ou não.

De qualquer forma, o desempenho na navegação normal na internet poderá ser, em alguns momentos, reduzido, principalmente em sites que usam as técnicas mencionadas.

>>> Definições de vírus

O pacotão de segurança da coluna anterior comentou sobre as definições de vírus e por que a coluna usa sempre o termo “vírus”. O leitor voltou a questionar:

Continue informando o usuário leigo com 'meias verdades'. Assim, fica muito mais fácil doutrina-los no ciclo vicioso do 'vírus vs antivírus'. Uma política de segurança que sempre acaba com dados roubados via phishing e computador entregue à esperteza de técnicos inescrupulosos.

Maestro Bogs

Existem termos como “riskware”, “PUA (Potentially Unwanted Application)”, “ransomware”, “scareware”, “scamware” e “trackware”. Ninguém precisa saber disso para se proteger dessas classes de programas indesejados – e note que tecnicamente muitos deles são detectados por antivírus como “trojans”. É uma discussão técnica que precisa ficar entre os especialistas.

Já o termo “malware” é relativamente recente. Foi principalmente adotado pela indústria anti-spyware como uma maneira de tentar incluir “adwares” e “spywares” entre as categorias de software malicioso. Veja por exemplo a página da Wikipedia sobre malware em 2004 e a página sobre vírus de computador na mesma época. É claro que havia uma necessidade para um termo genérico e por isso ele se tornou popular.

Esta mesma coluna também já comentou sobre as diversas limitações dos antivírus diante dos ataques de hoje.

A “briga” de definições parece criar ainda mais guerra de produtos – como foi o caso com “anti-spywares” e, por algum tempo, “antitrojans” – todos com funcionalidade muito reduzida, mas que, no entanto, ganharam mercado simplesmente por parecerem soluções “ideais” para algum problema específico. Existem ainda produtos que dizem ser “antimalwares” pelo mesmo motivo – e eles não detectam mais malwares que um antivírus.

No entanto, “phishing” evidentemente não se enquadra na mesma categoria. A coluna já utilizou diversas vezes o termo “phishing” e não pretende abandoná-lo. É uma categoria de ataque distinta que requer outros cuidados para ser evitada. O mesmo vale para o termo “exploit”.

A coluna Segurança Digital do G1 vai ficando por aqui. Não se esqueça de deixar suas dúvidas na área de comentários, porque toda quarta-feira o pacotão de segurança está de volta. Até lá!

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.

Nenhum comentário:

Postar um comentário

............