Web Kit de Sobrevivência Hacking (Extensões do navegador)

Web Kit de Sobrevivência Hacking

Há problemas de segurança suficientes com IE para incentivar a utilização de um navegador alternativo, e se você está fazendo qualquer web hackear sua escolha de navegador web, muitas vezes afetar suas capacidades.

Mozilla FireFox

Uma das principais vantagens do FireFox vem sob a forma do grande número de extensões disponíveis. Aqui estão alguns dos mais úteis divididas em categorias e algumas extensões estão em várias categorias.

Extensões úteis para Web App Auditoria de Segurança.

Extensões úteis para Web App Auditoria de Segurança

Desenvolvedor Web - Este plugin adiciona uma barra de ferramentas completo de ferramentas úteis para os desenvolvedores web e hackers web também.

SwitchProxy - rápida e facilmente alternar entre o servidor proxy local e conexões diretas.

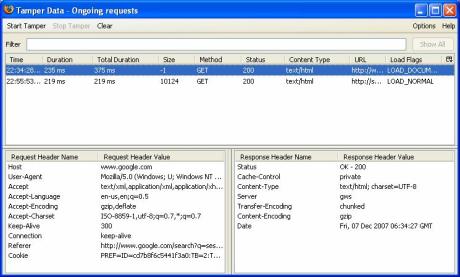

LiveHTTP Headers - Isto permite-lhe visualizar rapidamente o tráfego de cabeçalho de e para seu navegador sem a necessidade de conectar a um servidor proxy local

User Agent Switcher - Este plugin permite que você rapidamente e facilmente mudar a seqüência de agente do usuário enviado para o servidor. Às vezes aplicações são concebidos para gerar uma saída diferente com base no tipo de navegador e isto pode resultar na execução de um bloco de código diferentes.

JSView - rápida e facilmente ver uma lista de arquivos remotos javascript, e visualizá-los.

Extensões úteis para Navegação Segura

NoScript - Isso permite que javascript apenas para domínios confiáveis. O ícone na parte inferior do seu navegador permite que você facilmente permitir / bloquear sites execução javascript. Isto significa que PopUps e esses são um não-problema quando você visita um novo site.

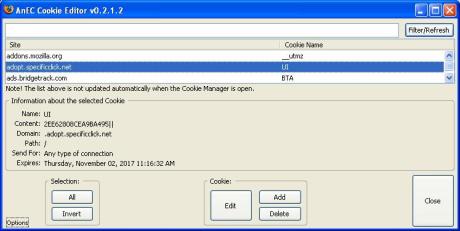

Permitt Cookies - Como NoScript, mas para cookies. Por padrão sites não estão autorizados a colocar cookies no seu sistema, mas é-lhe fornecido uma interface simples para permitir / bloquear. Eu acho que isso seja grande em evitar web beacons e rastreamento de tal outro dos meus hábitos de navegação.

CookieCuller - Não é uma extensão de segurança ativa, mas facilita a rever os seus cookies e limpar aqueles que você não quer.

Flashblock - bloqueia todo conteúdo Flash a partir de carga. Em seguida, ele deixa espaços reservados na página da Web que permitem que você clicar para baixar e visualizar o conteúdo Flash. Acho isso como um dos melhores plugins para

LiveHTTP-Headers - Isto permite-lhe visualizar rapidamente o tráfego de cabeçalho e de seu navegador sem a necessidade de conectar a um servidor proxy local